News

22.03.2016, 09:15 Uhr

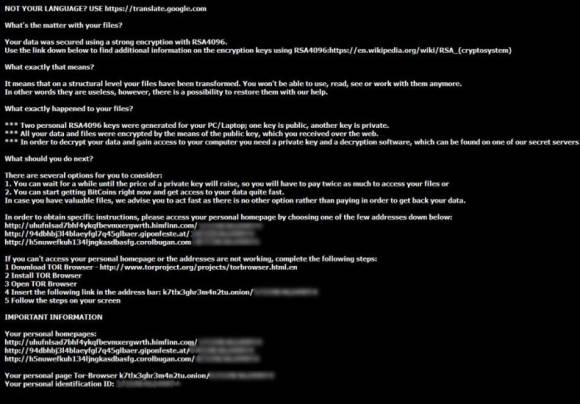

Aufgemotzes TeslaCrypt kommt per Drive-by

Die neue Version 4.0 des Erpresser-Trojaners TeslaCrypt verbreitet sich vor allem über verseuchte Webseiten. Der Erpresser-Trojaner verwendet nun ausserdem einen verschärften Verschlüsselungsalgorithmus.

Genau ein Jahr ist es her, als der Erpresser-Trojaner TeslaCrypt erstmals entdeckt wurde. Die Ransomware infiziert seitdem fremde Rechner, verschlüsselt Dateien und Dokumente auf dem PC und verlangt anschliessend ein «Lösegeld».

Opfer der ersten Versionen von TeslaCrypt hatten teilweise noch Glück im Unglück. Den Entwicklern war ein Fehler unterlaufen, sodass Mitarbeiter von Cisco Systems ein Entschlüsselungs-Tool erstellen konnten. Mit dieser Software war es den Opfern möglich, wieder an ihre Daten zu gelangen, ohne dazu die geforderte Summe an die Erpresser zu zahlen. Bei den neuen Varianten TeslaCrypt 3.0 und der nun entdeckten Version 4.0 ist dies nicht mehr möglich.

Wie Andra Zaharia von Heimdal Security schreibt, verwenden die Kriminellen jetzt RSA 4096, um die Daten zu verschlüsseln. Falls sich in ihrer Implementierung nicht noch ein Fehler entdecken lässt, heisst das, dass die Opfer keine Chance haben, wieder an ihre Daten zu gelangen – ausser sie zahlen oder sie haben rechtzeitig ein Backup angelegt. Darüber hinaus kann TeslaCrypt nun auch Dateien verschlüsseln, die grösser als 4 GB sind. Früher wurden diese Daten beim Versuch, sie zu verschlüsseln, beschädigt.

Anders als früher hängt der Schädling keine neue Dateiendung an die verschlüsselten Dateien an. Bislang waren diese leicht an «.vvv» zu erkennen. Damit sollen die betroffenen Anwender vermutlich weiter unter Druck gesetzt werden.

Zur Verbreitung ihres Schädlings setzen die Ganoven vor allem auf Drive-by-Downloads, die sie mithilfe des Exploit-Kits Angler erstellen. Laut Heimdal wurden schon mehr als 600 Domains entdeckt, über die TeslaCrypt 4.0 verbreitet wird. Bereits ein vermeintlich harmloser Besuch einer dieser Seiten mit einem nicht ausreichend gepatchten System beziehungsweise Browser kann zur Infektion des Computers führen.

Kommentare

Es sind keine Kommentare vorhanden.