Tipps & Tricks

09.03.2016, 10:26 Uhr

KeRanger: So schützen Sie Ihren Mac vor dem Erpressungstrojaner

Erstmals macht ein Verschlüsselungstrojaner für das Mac-Betriebssystem die Runde. So überprüfen Sie, ob Ihre Schutzeinstellungen auf dem neusten Stand sind.

Eine neue Schad-Software namens KeRanger sorgt für Aufregung. Erstmals in der Geschichte ist eine sogenannte Ransomware bzw. ein Erpressungstrojaner in der Lage, Dateien auf einem Mac-Rechner zu verschlüsseln. Das Risiko ist zwar gering, dass Sie just dieser verseuchten Datei zum Opfer gefallen sind, dennoch raten wir Ihnen vor allem zu überprüfen, ob Ihr Mac die neusten Sicherheits-Updates in Empfang nimmt.

Was ist KeRanger?

Nach der Infektion soll KeRanger gemäss den Sicherheitsforschern von Palo Alto Networks sich etwa drei Tage Zeit genehmigen und dann über Server des Tor-Netzwerks Kontakt aufnehmen. Danach beginnt die Malware, bestimmte Dokumente zu verschlüsseln. Opfer erhalten ein Erpresserschreiben mit einer Zahlungsaufforderung auf dem Terminal des Rechners. Infizieren mit KeRanger kann man sich unter Umständen mit dem Installer der Anwendung «Transmission» in der Version 2.90. Transmission ist ein BitTorrent-Programm, dessen Hersteller mittlerweile die befallene Version von der Webseite entfernt hat. Eine erneute Kontamination mit dem Schädling ist bis auf Weiteres nicht mehr möglich. Zumindest hat Apple inzwischen die in OS X integrierte Firewall XProtect um das Schadprotokoll von KeRanger ergänzt. So sollte beim Öffnen eines verseuchten Installationspakets ab sofort eine Warnmeldung darauf hinweisen, dass der Computer damit befallen werden könnte.

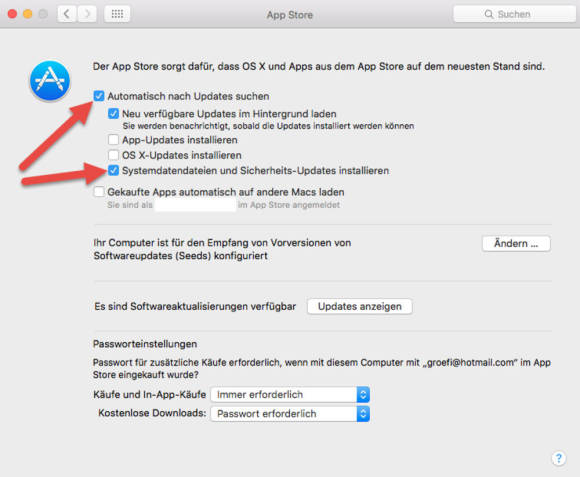

Damit Mac OS X die Schad-Software-Signaturen nachlädt, müssen folgende Einstellungen im Mac App Store aktiviert sein:

Öffnen Sie die Systemeinstellungen, dann den App Store und prüfen Sie, ob die Einträge «Automatisch nach Updates suchen» sowie «Systemdateien und Sicherheits-Updates installieren» angehakt sind.

Nächste Seite: Auf Nummer sicher gehen

Autor(in)

Simon

Gröflin

09.03.2016

09.03.2016

10.03.2016

10.03.2016