Tipps & Tricks

08.10.2018, 05:56 Uhr

HP definiert Sicherheit neu

Von der Anmeldung am Computer über den Schutz des Systems und der Daten bis hin zur Privatsphäre und zum sicheren Surfen: HP und Intel haben die Sicherheitsstandards für Unternehmen neu definiert und bieten für jeden Aspekt die perfekte Lösung an.

Wer soll beim Thema IT-Sicherheit das letzte Wort haben? Die Unternehmensleitung, die Firmengeheimnisse um jeden Preis schützen will? Die IT, die auf einheitlichen Standards beharrt, damit alles unter Kontrolle bleibt? Oder die Anwender, die sich in ihrer Arbeit nicht einschränken lassen wollen?

Die Wünsche der einzelnen Gruppen sind vielseitig und scheinen teilweise unvereinbar: So beharren zum Beispiel die IT-Verantwortlichen auf einem zweistufigen Anmeldeverfahren bei jedem Firmencomputer, der Nutzer aber möchte einfach sein Gerät einschalten und arbeiten können. Firmen brauchen deshalb Lösungen, die Endnutzer nicht einschränken und trotzdem die Sicherheit der Systeme und der darauf gespeicherten Daten garantieren. Geheimnisse sollen sowohl vor Angriffen von aussen als auch vor Diebstahl durch Mitarbeitende geschützt werden.

Um dies zu gewährleisten, gibt es nicht eine einzige Lösung. Erst durch das Zusammenspiel verschiedener Komponenten können Computer und Daten perfekt geschützt werden. HP und Intel haben für jeden Aspekt die passenden Lösungen.

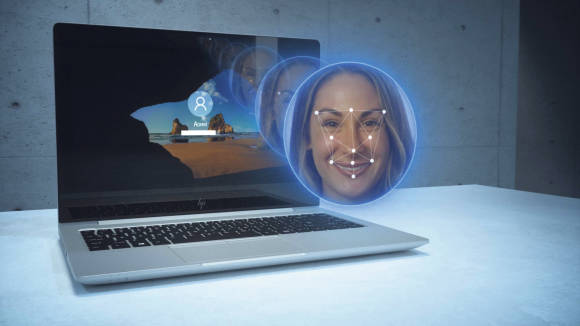

Nutzererkennung

HP-Computer mit Intels® Core™-vPro™-Prozessoren der 7. und 8. Generation bieten robuste Multifaktorlösungen, die durch die Hardware geschützt sind und so die Gefahr durch Software-Attacken wie Passworthacking oder Phishing minimieren:

- Mit Passwörtern und PIN-Codes, die nur der Nutzer kennt

- Mittels Smartcards und NFC-Tokens, die der Nutzer besitzen muss

- Per Fingerabdruck oder Gesichtserkennung

Die Gesichtserkennung hat sich als besonders sicher erwiesen, da sich Nutzer keine komplizierten Passwörter mehr merken müssen, Bild 1. Kombiniert mit einer PIN oder einer Smartcard, ist das unerlaubte Einloggen in einen Computer praktisch ausgeschlossen.

Daten optimal schützen

Sind Anwender erst einmal eingeloggt, gilt es sicherzustellen, dass der Computer und die gespeicherten Daten nicht manipuliert wurden. Das beginnt bereits beim Aufstarten des Geräts: Die Technologie «HP Sure Start» überprüft, ob die Firmware (BIOS/UEFI) des Computers verändert wurde, und überwacht auch den Speicherort der Firmware, Bild 2. Ist die Integrität nicht gewährleistet, wird die letzte von HP verifizierte gültige Version wiederhergestellt.

Während der Laufzeit des Computers wird der Status der Sicherheits-Software laufend überwacht. Die Funktion «HP Sure Run» stellt sicher, dass Antivirenprogramme, die Firewall, die Laufwerksverschlüsselung und der Windows Defender immer aktiv sind.

Sollte sich trotzdem Malware auf dem Computer einnisten, können die Anwender oder die IT-Fachleute des Unternehmens mit «HP Sure Recovery» direkt aus dem BIOS/UEFI ein Image installieren. Der Computer wird damit in einem Zustand neu aufgesetzt, der den Richtlinien des Unternehmens entspricht, die Mitarbeitenden können sofort weiterarbeiten. Um das Einschleppen von Malware und das unerlaubte Kopieren von Daten zu verhindern, kontrolliert HPs «Device Access Manager» den Zugriff auf Laufwerke und Schnittstellen (etwa USB-Ports) und schränkt diese ein. Diese Einschränkung kann zeitlich für bestimmte Daten definiert werden.

Wenn viele Mitarbeitende mobil oder auf mehrere Standorte verteilt arbeiten, kann es für die ITVerantwortlichen mitunter schwierig sein, die Kontrolle über alle Geräte zu behalten. Mit den Geräten, die über Intels Core-vPro-Prozessoren der 7. oder 8. Generation verfügen, erhalten IT-Manager das Werkzeug eine ganz Flotte modernster, leichter und mobiler Geräte unter Kontrolle zu behalten. Dank der Funktion «Notebook Tracking and Recovery Services» ist es möglich, den Standort und die IP-Adresse jedes Computers anzeigen zu lassen. Wird ein Computer gestohlen, kann er aus der Ferne gesperrt werden. Bei Bedarf lassen sich sogar sämtliche Daten löschen.

Auch wenn ein Gerät ausser Betrieb genommen wird, müssen die Daten sicher und vollständig gelöscht werden. Deshalb hat HP in seinen Geräten «HP Secure Erase» im BIOS/UEFI integriert. Damit können sämtliche Daten auf den Festplatten endgültig und unwiderruflich gelöscht werden.

Privatsphäre garantieren

All die bisher vorgestellten Schutzmechanismen bewahren die Daten nur vor Verlust, Veränderung sowie Diebstahl und schützen sie gegen Hackerangriffe oder fehlbare Mitarbeiter. Firmengeheimnisse können aber auch ganz einfach ausgespäht werden, wenn Mitarbeitende in der Öffentlichkeit (zum Beispiel im Zug oder Café) arbeiten und jemand auf dem Bildschirm mitliest. Um das zu verhindern, gibt es Bildschirme mit der Funktion «HP Sure View»: Auf Knopfdruck wird der Sichtwinkel so stark eingeschränkt, dass Aussenstehende von der Seite nicht mehr mitlesen können. Der Blickwinkel ist auf beiden Seiten auf 35 Grad begrenzt, Bild 3.

Einen zusätzlichen Schutz der Privatsphäre bietet die «HP Privacy Camera»: Die Linse kann hinter einem manuellen Schieber versteckt werden, sodass Aufnahmen auch nicht möglich sind, wenn sich Eindringlinge Zugriff auf die Kamera im Laptop verschafft haben.

Sichere Internetnutzung

Die meisten Schädlinge gelangen via Internet auf den Computer. Das liegt daran, dass viele Anwender Mühe damit haben, E-Mails mit gefälschten Absendern zu erkennen oder zu merken, wenn sie auf eine gefälschte Webseite umgeleitet werden: Nicht einmal ein Fünftel aller Empfänger kann eine gefälschte E-Mail von einer echten unterscheiden. Ein Klick auf einen gefälschten Link ermöglicht Angriffe auf das Betriebssystem, den Systemkern oder sogar das BIOS/UEFI.

HP hat einen sicheren neuen Ansatz entwickelt, um mit dieser Bedrohung umzugehen: Wenn Anwender im Internet surfen oder heruntergeladene Dateien in einem Office-Programm öffnen, wickelt «HP Sure Click» alle Prozesse in einer virtuellen Umgebung ab, die strikt vom Rest des Computersystems getrennt ist, Bild 4. Allfälliger schädlicher Code kann nur in dieser isolierten Session ausgeführt werden; sobald sie geschlossen wird, verschwindet die Bedrohung.

Vollumfänglicher Schutz

Mit diesen innovativen Lösungen bietet HP den bestmöglichen Schutz vor internen und externen Bedrohungen. Kombiniert, werden die Sicherheitssysteme den Bedürfnissen aller Anspruchsgruppen gerecht – von der Unternehmensleitung über die IT-Verantwortlichen bis hin zum Endanwender. Und das ohne, dass sie in ihrer Arbeit eingeschränkt werden.

Dieser Beitrag wurde von der HP Schweiz GmbH und Intel AG zur Verfügung gestellt und stellt die Sicht des Unternehmens dar. PCtipp übernimmt für dessen Inhalt keine Verantwortung.

Kommentare

Es sind keine Kommentare vorhanden.