News

30.09.2009, 11:08 Uhr

Firefox-Add-Ons: Fluch oder Segen?

Harte Fronten an der VB2009-Konferenz. Für die einen ist Firefox mit dem NoScript-Add-On unverzichtbar. Die anderen sehen im Add-On-Konzept erhebliche Gefahren.

JavaScript ist brandgefährlich. Das erläuterte John Graham-Cumming in seinem Vortrag am letzten Freitag anlässlich der VB2009 anschaulich anhand mehrerer Angriffsbeispiele. Der Programmierer und Antispam-Experte bezeichnete das JavaScript-Sicherheitsmodell in seiner Rede sogar unverblümt als «a total mess» («eine totale Sauerei»). In den Grundzügen stamme es aus dem Jahr 1995 und schütze längst nicht mehr vor den tatsächlich existierenden Bedrohungen.

Früher diente JS hauptsächlich der hübscheren Darstellung; man musste es im Browser nicht zwingend einschalten, um eine Webseite zu benutzen. Heute verwenden es manche Webentwickler für grundlegende Funktionen ihrer Online-Auftritte. JavaScript wird darüber hinaus auch für Werbebanner eingesetzt, für den Umgang mit Cookies sowie diversen interaktiven Inhalten, wie z.B. Flash. Bei deaktiviertem JavaScript sieht man auf vielen Seiten nichts anderes als die Aufforderung, JavaScript im Browser zu aktivieren. Die bittere Aussage von Graham-Cumming nach der Schilderung der Angriffsszenarien: «Und - hoppla - JavaScript ist ja nur die wichtigste Programmiersprache im Web».

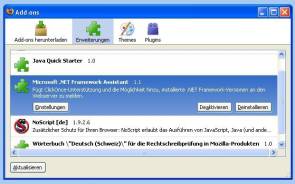

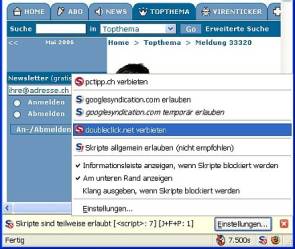

Die beste Lösung für Anwender - ausser JavaScript zu missbilligen - sei Firefox und das Add-On NoScript. Mit diesem Werkzeug kann der Anwender genau festlegen, auf welchen Webseiten Scripts erlaubt oder verboten sein sollen. Es schützt auch gegen schädliche Cross-Site-Scripting-Angriffe. Er bedauerte einzig, dass nur fortgeschrittene Anwender damit wirklich klarkommen. Seine Ansicht teilten auch andere Experten, mit denen wir zwischen den Vorträgen sprachen. Doch längst nicht alle.

Firefox-Add-Ons: des Teufels?

Candid Wüest (Symantec) und Elia Florio (ital. Datenschutzbehörde) legten am selben Tag die Risiken von Firefox-Erweiterungen dar - zu denen auch NoScript gehört. Es habe in der Vergangenheit bereits schädliche Firefox-Add-Ons gegeben, ähnlich wie schädliche Browser Helper Objects (BHO) im Internet Explorer. Theoretisch kann ein Add-On jegliche Art von Programmcode mitbringen. Einmal installiert, läuft es mit denselben Rechten, die auch der Browser hat.

Die Angriffspunkte: Firefox Add-Ons können im Prinzip ab jeder Webseite installiert werden. Ausserdem ist auch eine anderweitig aufgelesene Malware in der Lage, Erweiterungsdateien zu platzieren. Es gibt sogar Möglichkeiten, Erweiterungen zu verstecken, sodass der Anwender sie im Menü Extras/Add-Ons nicht entdeckt. Einige der Angriffsszenarien funktionieren jedoch nicht, wenn der Anwender mit eingeschränkten Benutzerrechten arbeitet.

Ein gutartiges Add-On kann durch ein Update zu einem bösartigen mutieren. Ob dieses vom Add-On-Autor selbst stammt oder von jemandem, der seine Seite oder seinen DNS-Eintrag gekapert hat, spielt dabei keine Rolle. Letztere Gefahr wurde allerdings gemindert, seit die meisten Add-Ons ihre Updates über die zentrale addons.mozilla.org-Webseite verteilen. In neueren Firefox-Versionen ist fürs Update eine verschlüsselte HTTPS-Verbindung oder ein öffentlicher Schlüssel erforderlich. Doch diese Massnahmen reichen nicht immer. Ausgerechnet das im ersten Teil dieses Artikels als wichtiges Werkzeug betrachtete NoScript-Add-On lieferte Candid Wüest einige Munition gegen Firefox-Erweiterungen.

Im vergangenen April und Mai verstrickten sich die Programmautoren der Add-Ons NoScript und AdBlock Plus in eine Art Kleinkrieg (siehe «Der NoScript/AdBlockPlus-Vorfall»). Die Vorkommnisse zeigten, dass hinter Firefox-Erweiterungen auch Menschen stecken, die Fehler machen.

Was jetzt? Firefox/NoScript: ja oder nein?

Ja, warum denn nicht? Gegen Sicherheitslücken ist keine Software gefeit - auch kein Webbrowser. Oft stecken die Löcher nicht im Browser selbst, sondern in Plug-Ins wie Flash, PDF oder QuickTime. Adobe und Apple haben sich nicht mit Ruhm bekleckert, was zeitnahe Updates dieser Plug-Ins betrifft. Beim sicherheitstechnischen Dinosaurier namens JavaScript kochen die Browser-Hersteller alle mit Wasser. Keiner ist alleine imstande, zuverlässig vor schädlichen Scripts zu schützen, die zum Beispiel für die meisten Drive-by-Download-Infektionen verantwortlich sind.

Das einzige Werkzeug, mit dem der Anwender JavaScript gezielt ausführen oder sperren kann, ist das NoScript-Add-On, das es nur für Mozilla Firefox gibt. Der Umgang mit NoScript braucht allerdings etwas Erfahrung und Hintergrundwissen.

Die meisten Gefahren lassen sich durch die üblichen Sicherheitsmassnahmen beseitigen oder zumindest erheblich mildern. Sieben Tipps zu mehr Sicherheit lesen Sie in «Kurztipps: Sicher surfen».

Die meisten Gefahren lassen sich durch die üblichen Sicherheitsmassnahmen beseitigen oder zumindest erheblich mildern. Sieben Tipps zu mehr Sicherheit lesen Sie in «Kurztipps: Sicher surfen».

30.09.2009

30.09.2009

30.09.2009

30.09.2009

06.10.2009