Tipps & Tricks

14.10.2010, 08:33 Uhr

Botnetze von A bis Z erklärt

Was genau Botnetze sind, wie man erkennt, dass der eigene Rechner betroffen ist und wie man sich dagegen wehrt, erfahren Sie in diesem Artikel.

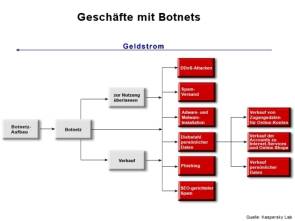

Seit ein paar Jahren sind Botnetze das wichtigste Werkzeug für Onlinekriminelle. Sie bringen durch spezielle Schädlinge, die Bots, fremde Rechner unter ihre Kontrolle. Sie installieren darauf oft weitere Programme, etwa zum Versenden von Spammails oder um koordinierte Angriffe auf Webserver zu starten. Deutschland ist in Europa weit vorn, was die Durchseuchung mit Botnetzen betrifft.

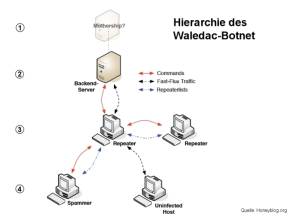

Botnetze werden oft über zentrale Kommandoserver, auch als Mutterschiffe bezeichnet, gesteuert. Die infizierten Rechner, Zombies genannt, halten Kontakt mit einem der Mutterschiffe oder untereinander. Sie geben ausgespähte Daten wie etwa Passwörter für Onlinespiel und Bankenwebsites, aber auch gesammelte Mailadressen oder Kreditkartendaten weiter. Sie erhalten vom Mutterschiff, teils über zwischen geschaltete Relay-Rechner (Repeater), Instruktionen, etwa Adressen und Inhalte von zu versendenden Spammails.

Botnetze werden oft über zentrale Kommandoserver, auch als Mutterschiffe bezeichnet, gesteuert. Die infizierten Rechner, Zombies genannt, halten Kontakt mit einem der Mutterschiffe oder untereinander. Sie geben ausgespähte Daten wie etwa Passwörter für Onlinespiel und Bankenwebsites, aber auch gesammelte Mailadressen oder Kreditkartendaten weiter. Sie erhalten vom Mutterschiff, teils über zwischen geschaltete Relay-Rechner (Repeater), Instruktionen, etwa Adressen und Inhalte von zu versendenden Spammails.

Eine Reihe von Botnetzen verzichtet auf zentrale Kommandoserver und setzt auf eine P2P-Struktur. Die Zombies sind untereinander vernetzt und die Steuerungsbefehle werden von Betreibern des Netzes, Botherder oder Botmaster genannt, in das dezentralisierte Botnetz eingespeist. Auf ähnliche Weise gelangen gesammelte Daten zu einer Drop-Box, einem Server, der die Daten akkumuliert und aufbereitet. Komplexere Botnetze weisen mehrere Kommandoebenen auf, über die verschiedene Aufgabenbereiche verteilt sind. Neuerdings werden Botnetze auch über soziale Netzwerke wie Twitter gesteuert.

Auf der nächsten Seite: Wie kommen Botnetze auf den PC?

Kommentare

Es sind keine Kommentare vorhanden.