Tipps & Tricks

14.10.2010, 08:33 Uhr

Botnetze von A bis Z erklärt

Was genau Botnetze sind, wie man erkennt, dass der eigene Rechner betroffen ist und wie man sich dagegen wehrt, erfahren Sie in diesem Artikel.

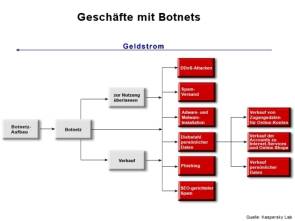

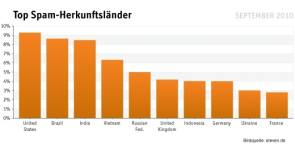

Seit ein paar Jahren sind Botnetze das wichtigste Werkzeug für Onlinekriminelle. Sie bringen durch spezielle Schädlinge, die Bots, fremde Rechner unter ihre Kontrolle. Sie installieren darauf oft weitere Programme, etwa zum Versenden von Spammails oder um koordinierte Angriffe auf Webserver zu starten. Deutschland ist in Europa weit vorn, was die Durchseuchung mit Botnetzen betrifft.

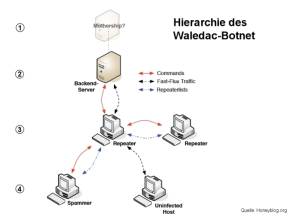

Botnetze werden oft über zentrale Kommandoserver, auch als Mutterschiffe bezeichnet, gesteuert. Die infizierten Rechner, Zombies genannt, halten Kontakt mit einem der Mutterschiffe oder untereinander. Sie geben ausgespähte Daten wie etwa Passwörter für Onlinespiel und Bankenwebsites, aber auch gesammelte Mailadressen oder Kreditkartendaten weiter. Sie erhalten vom Mutterschiff, teils über zwischen geschaltete Relay-Rechner (Repeater), Instruktionen, etwa Adressen und Inhalte von zu versendenden Spammails.

Botnetze werden oft über zentrale Kommandoserver, auch als Mutterschiffe bezeichnet, gesteuert. Die infizierten Rechner, Zombies genannt, halten Kontakt mit einem der Mutterschiffe oder untereinander. Sie geben ausgespähte Daten wie etwa Passwörter für Onlinespiel und Bankenwebsites, aber auch gesammelte Mailadressen oder Kreditkartendaten weiter. Sie erhalten vom Mutterschiff, teils über zwischen geschaltete Relay-Rechner (Repeater), Instruktionen, etwa Adressen und Inhalte von zu versendenden Spammails.

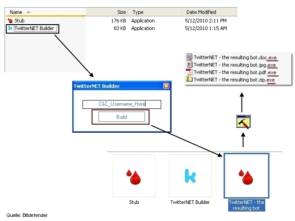

Eine Reihe von Botnetzen verzichtet auf zentrale Kommandoserver und setzt auf eine P2P-Struktur. Die Zombies sind untereinander vernetzt und die Steuerungsbefehle werden von Betreibern des Netzes, Botherder oder Botmaster genannt, in das dezentralisierte Botnetz eingespeist. Auf ähnliche Weise gelangen gesammelte Daten zu einer Drop-Box, einem Server, der die Daten akkumuliert und aufbereitet. Komplexere Botnetze weisen mehrere Kommandoebenen auf, über die verschiedene Aufgabenbereiche verteilt sind. Neuerdings werden Botnetze auch über soziale Netzwerke wie Twitter gesteuert.

Auf der nächsten Seite: Wie kommen Botnetze auf den PC?

Wie kommen Botnetze auf den PC?

Die Bot-Software gelangt auf den gleichen Wegen in den PC wie herkömmliche Malware. Sie werden unter allerlei Vorwänden als Mailanhänge verschickt, als vermeintlich nutzbringende Programme zum Download angeboten, stecken in infizierten Raubkopien legitimer Programme oder werden über Sicherheitslücken im Browser und dessen Erweiterungen (Plug-Ins) eingeschleust.

Oft installieren Bots auch sogenannte Rootkits, Malware-Tarnkappen, mit denen sie ihre Existenz und Aktivitäten vor dem Benutzer und vor Antivirenprogrammen zu verbergen versuchen. Dazu biegen die Rootkits Systemaufrufe um, sodass bestimmte Dateien vom Betriebssystem nicht angezeigt werden.

Oft installieren Bots auch sogenannte Rootkits, Malware-Tarnkappen, mit denen sie ihre Existenz und Aktivitäten vor dem Benutzer und vor Antivirenprogrammen zu verbergen versuchen. Dazu biegen die Rootkits Systemaufrufe um, sodass bestimmte Dateien vom Betriebssystem nicht angezeigt werden.

Antivirenhersteller haben darauf reagiert und spezielle Routinen in ihre Produkte eingebaut, um Rootkits zu enttarnen. Dazu nutzen sie etwa den Umstand, dass es mehrere Möglichkeiten gibt, eine Liste vorhandener Dateien zu erhalten. Gibt es Diskrepanzen zwischen den Ergebnissen dieser Methoden, kann das ein Hinweis auf ein installiertes Rootkit sein.

Auf der nächsten Seite: Wie Sie Ihren Rechner vor einer Infektion schützen.

Wie Sie Ihren Rechner vor einer Infektion ...

Um sich vor der Infektion durch einen Bot zu schützen, sollten Sie die gleichen Tipps beherzigen, die auch dem Schutz vor anderen Schädlingen dienen:

- Melden Sie sich für die Internetnutzung als eingeschränkter Benutzer an, nicht als Administrator

- Installieren Sie regelmässig Sicherheits-Updates für das Betriebssystem, den Webbrowser und dessen Plug-Ins sowie für andere internetfähigen Programme (Mail, IM/Chat, VoIP, Media Player); nutzen Sie dazu am besten vorhandene automatische Update-Funktionen.

- Installieren Sie eine gute Antiviren-Software, die sich automatisch aktuell hält und permanent alle Wege überwacht, auf denen Malware in den Rechner gelangen kann; eine Desktop-Firewall kann eine sinnvolle Ergänzung dazu, aber kein Ersatz sein, ebenso weitere Schutzprogramme wie Spam-Filter oder spezielle Browsererweiterungen.

- Seien Sie wachsam und misstrauisch, wenn Ihnen von Unbekannten Programme oder auch Dokumente angeboten werden.

- Laden Sie Software nur von vertrauenswürdigen Quellen herunter.

- Melden Sie sich für die Internetnutzung als eingeschränkter Benutzer an, nicht als Administrator

- Installieren Sie regelmässig Sicherheits-Updates für das Betriebssystem, den Webbrowser und dessen Plug-Ins sowie für andere internetfähigen Programme (Mail, IM/Chat, VoIP, Media Player); nutzen Sie dazu am besten vorhandene automatische Update-Funktionen.

- Installieren Sie eine gute Antiviren-Software, die sich automatisch aktuell hält und permanent alle Wege überwacht, auf denen Malware in den Rechner gelangen kann; eine Desktop-Firewall kann eine sinnvolle Ergänzung dazu, aber kein Ersatz sein, ebenso weitere Schutzprogramme wie Spam-Filter oder spezielle Browsererweiterungen.

- Seien Sie wachsam und misstrauisch, wenn Ihnen von Unbekannten Programme oder auch Dokumente angeboten werden.

- Laden Sie Software nur von vertrauenswürdigen Quellen herunter.

Auf der nächsten Seite: So finden und entfernen Sie Bots.

So finden und entfernen Sie Bots.

Ist das Kind erst mal in den Brunnen gefallen und der Rechner verseucht, gilt es, die Schädlinge aufzuspüren und sie zu eliminieren: möglichst rückstandsfrei. So manches Antivirenprogramm tut sich schwer damit, besonders wenn Rootkits im Spiel sind. Zuweilen bleiben Reste zurück, etwa verwaiste Registry-Einträge oder gar weiterhin aktive Malware-Komponenten. Dies kann zu einem instabilen System oder gar zu einer erneuten Infektion führen.

Die sauberste Lösung besteht deshalb darin, wichtige Daten auf ein externes Speichermedium zu sichern und das System dann neu zu installieren. Besser dran ist, wer regelmässig Partitionsabbilder der Systemfestplatte gesichert hat. Von diesen Backups kann ein vor der Infektion gesicherter, sauberer Zustand wieder hergestellt werden.

Die sauberste Lösung besteht deshalb darin, wichtige Daten auf ein externes Speichermedium zu sichern und das System dann neu zu installieren. Besser dran ist, wer regelmässig Partitionsabbilder der Systemfestplatte gesichert hat. Von diesen Backups kann ein vor der Infektion gesicherter, sauberer Zustand wieder hergestellt werden.

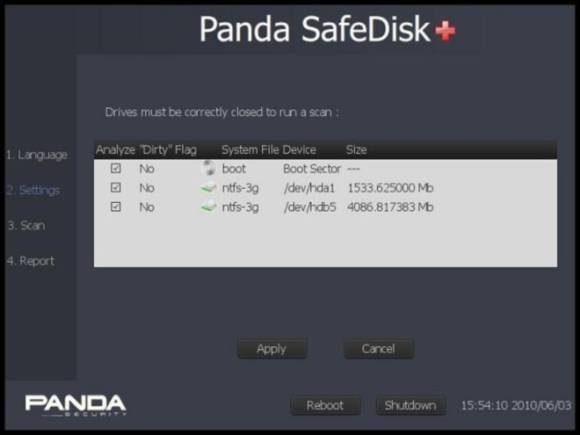

Ist eine Neuinstallation kein gangbarer Weg oder gilt es zunächst, eine vermutete Infektion festzustellen, können bootfähige Antiviren-CDs ein wertvolles Werkzeug darstellen. Mehrere Antivirenhersteller bieten solche CDs kostenlos als ISO-Abbilder an, so zum Beispiel Avira, F-Secure oder Panda Security. Die können Sie mit einem geeigneten CD-Brennprogramm auf einen Rohling schreiben. Mit Tools wie UNetbootin können Sie aus einem solchen ISO-Image und einem USB-Stick auch ein flottes Boot-Medium erstellen.

Starten Sie Ihren Rechner von der erstellten CD oder dem USB-Stick. Klappt das nicht, müssen Sie im Rechner-BIOS die Boot-Reihenfolge anpassen. Die Antiviren-CD lädt meist ein Linux-System, das mithilfe eines Virenscanners die Windows-Festplatte auf Infektionen überprüft. In diesem Zustand sind die Tarnkappen installierter Rootkit wirkungslos, da nicht aktiv.

Hat der Virenscanner Schädlinge aufgespürt und unschädlich gemacht, können Sie wieder von der Festplatte booten. Unter Windows sollten Sie mit Ihrem installierten Antivirenprogramm nach dem Aktualisieren einen kompletten System-Scan ausführen, um enttarnte Schädlinge sowie deren Spuren auch aus der Registry zu entfernen.

Es kann durchaus sinnvoll sein, mehrere Antiviren-CDs verschiedener Hersteller nacheinander einzusetzen, wenn Sie halbwegs sicher sein wollen, dass Ihr Rechner sauber ist.

Starten Sie Ihren Rechner von der erstellten CD oder dem USB-Stick. Klappt das nicht, müssen Sie im Rechner-BIOS die Boot-Reihenfolge anpassen. Die Antiviren-CD lädt meist ein Linux-System, das mithilfe eines Virenscanners die Windows-Festplatte auf Infektionen überprüft. In diesem Zustand sind die Tarnkappen installierter Rootkit wirkungslos, da nicht aktiv.

Hat der Virenscanner Schädlinge aufgespürt und unschädlich gemacht, können Sie wieder von der Festplatte booten. Unter Windows sollten Sie mit Ihrem installierten Antivirenprogramm nach dem Aktualisieren einen kompletten System-Scan ausführen, um enttarnte Schädlinge sowie deren Spuren auch aus der Registry zu entfernen.

Es kann durchaus sinnvoll sein, mehrere Antiviren-CDs verschiedener Hersteller nacheinander einzusetzen, wenn Sie halbwegs sicher sein wollen, dass Ihr Rechner sauber ist.

Dieser Artikel stammt von unserem PC-Welt-Kollegen Frank Ziemann.

Kommentare

Es sind keine Kommentare vorhanden.