Tipps & Tricks

03.10.2016, 12:00 Uhr

Backup – aber sicher!

Die neue Bedrohung für Dateien heisst Erpressungstrojaner. Diese fiesen Schädlinge verschlüsseln Daten, im schlimmsten Fall sogar auf dem Backup-Medium. Mit den folgenden Strategien beugen Sie dem vor.

Eins hat uns gerade noch gefehlt: Die Tatsache, dass Erpressungstrojaner mit Namen wie CryptoLocker, TeslaCrypt oder Locky den bereits teilweise ausrangierten DVD-Brennern als Backup-Medium zu frischer Blüte verhelfen. Aber eins nach dem anderen. Backups waren schon immer wichtig. Nur eine Datensicherung hilft gegen die Folgen versehentlichen Überschreibens oder Löschens von Daten oder zum Abfedern von Fällen, in denen die Arbeitsfestplatte von jetzt auf gleich den Dienst quittiert. Viele Anwender haben darum angefangen, ihre Daten mehr oder weniger regelmässig entweder in einen Onlinespeicher (auch Cloud-Speicher genannt), auf ihre externe Festplatte oder auf den heimischen Netzwerkspeicher (NAS) zu sichern. Nun kommen aber Locky & Co. und gefährden auch diese Backups. Wie das?

Bosheit im Quadrat

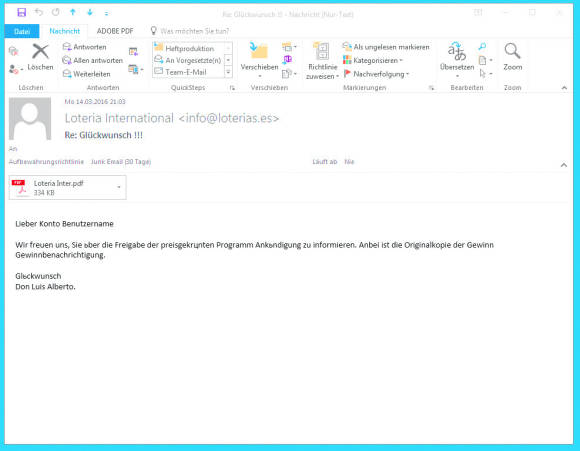

Erpressungstrojaner (englisch Ransomware) sind Computerschädlinge, die im Prinzip die gleichen Infektionswege benutzen wie jede andere bisher bekannte Schädlingskategorie. Dazu gehören Klassiker wie manipulierte Rechnungen oder sonstige scheinbar wichtige Dokumente oder Mitteilungen getarnt sind. Ferner beliebt in Cybergaunerkreisen sind präparierte Webseiten, die über Sicherheitslücken in Webbrowsern und deren Plug-Ins (Adobe Flash oder Java) Schadcode zur Ausführung bringen und den Trojaner installieren.

Die Links auf diese Seiten können entweder per E-Mail oder über soziale Medien wie Facebook und Twitter beim Anwender landen. Es reicht ein interessant gehaltener Text, damit das Opfer klickt. So weit, so langweilig, weil nichts Neues. Das Bedrohliche an Ransomware ist der Schadensteil. Eine Ransomware kreiert für den befallenen PC einen Schlüssel und verschlüsselt damit sämtliche erreichbaren Dateien. Das sind oftmals nicht nur jene, die auf der eingebauten Harddisk liegen, sondern auch solche, die sich auf angestöpselten Festplatten, USB-Sticks und auf Netzlaufwerken befinden (also etwa auf Ihrem NAS). Vom üblen Treiben merken Sie unter Umständen zunächst nichts, weil währenddessen ein Modul der Malware brav den Schlüssel dazwischenschaltet. Am «Tag X» ist es dann so weit: Der Schädling deaktiviert quasi die dazwischengeschobene Schlüsselschicht. Die Dateien sind zu unlesbarem Zeichensalat mutiert, ein Erpressertext erscheint. Locky und Konsorten fordern darin die Zahlung eines Betrages – meistens in der anonymen Internetwährung «Bitcoin» (Wechselkurs 3.10.2016: 1 Bitcoin kostet ca. 600 Franken). Bei Bezahlung soll das Opfer ein Script mit einem Schlüssel erhalten, um die Daten wieder zu entschlüsseln – so das Versprechen.

Nächste: Vorbeugen statt Bezahlen

Kommentare

Es sind keine Kommentare vorhanden.