Oft gelesen und geteilt

06.05.2013, 11:55 Uhr

Acht Tipps für die sichere Cloud

Cloud-Speicherdienste sind extrem praktisch und gelten dennoch als unsicher. Doch tun sie das zu Recht? Und was können Anwender tun, um das Beste aus der Technik herauszuholen?

Was vor einigen Jahren noch als kleine Meisterleistung der technikverliebten IT-Fachleute galt, ist heute nicht mehr als eine Basisqualifikation für Information-Worker: Grössere Dokumente ausserhalb des eigenen Computers speichern, Dateien oder ganze Ordner anderen Menschen zur Verfügung stellen. Dafür braucht man heute keinen Ingenieurabschluss mehr. Dropbox, Google Drive, Microsoft Skydrive, Cloudme, Teamdrive, Hornetdrive - allein die Auflistung aller Anbieter würde den Rahmen des Artikels sprengen.

Bis auf einige wenige Unterschiede in der Ausprägung arbeiten alle Online-Speicher-Lösungen nach einem identischen Prinzip. Der Anwender meldet sich bei einem Anbieter an und erhält einen Benutzernamen und ein geheimes, nur ihm bekanntes Passwort. Mit diesen Benutzerdaten kann er sich bei dem Online-Service anmelden und Dateien oder Ordner auf dem Speichersystem des Anbieters ablegen, bearbeiten oder löschen. In der Grundeinstellung ist zunächst kein Zugriff durch Dritte möglich und der Anwender selbst greift per Web-Browser auf den Service zu.

Standards und Geschäftsmodelle

Kleine Zusatzprogramme oder die Verwendung von Bordmitteln wie WebDAV ermöglichen eine Integration in das lokale Dateisystem. WebDAV-Zugriffe zielen auf eine Speicher-Ressource auf einen entfernten Server - hierbei handelt es sich somit um einen direkten Zugriff. Andere Lösungen, beispielsweise das Produkt Hornetdrive oder die Verwendung des lokalen «Google Drive»-Clients, synchronisieren die Daten der entfernten Ressourcen und erlauben auf diese Weise einen schnelleren Zugriff.

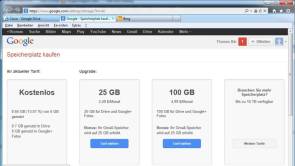

Üblicherweise arbeiten die Anbieter nach dem sogenannten Freemium-Geschäftsmodell. Das heisst, dass der Basisdienst gratis angeboten wird und darüberhinausgehende Dienste, beispielsweise die Erweiterung des Speicherplatzes, kostenpflichtig sind. Die Grösse des angebotenen kostenlosen Speichers variiert, je nach Anbieter, zwischen 2 und 5 Gigabyte.

Soweit, so leicht zu verstehen. Doch jetzt fangen die Probleme erst an: Welcher Dienst ist der richtige? Wie sollten sich insbesondere Kleinunternehmen und Freiberufler entscheiden? Wie sicher sind die Dienste? Wir haben acht Tipps und Tricks zusammengestellt, die Ihnen helfen sollen, den richtigen und vor allem sicheren Cloud-Speicherplatz zu finden.

Auf der nächsten Seite: Tipp 1: Das Kleingedruckte lesen

Tipp 1: Das Kleingedruckte lesen

Tipp 1 - Das Kleingedruckte lesen

Da es so viele Anbieter gibt, ist die Auswahl entsprechend schwierig. Geht es nur um die eigenen, primär persönlichen Daten, so bieten sich die klassischen Dienste von Google oder Microsoft an. Aber auch klassische Internet-Provider wie beispielweise 1&1 haben ihre Angebote um Online-Speicher oder gar komplette «Cloud-Office»-Lösungen erweitert. Wie bei jedem Vertragsabschluss gilt auch hier: Der Blick in die Geschäftsvereinbarungen ist besonders wichtig. Als Beispiel für Sicherheitsprobleme, die schon zu diesem Zeitpunkt auftreten können, möchten wir an die erste Fassung der deutschsprachigen allgemeinen Geschäftsbedingungen des Google-Dienstes erinnern: Hier stand im «Kleingedruckten» zunächst, dass Google das Recht habe, alle vom Anwender erstellten Dokumente beliebig weiterzuverwenden. Die Firma hat diese Klausel als Übersetzungsfehler bezeichnet und den Abschnitt komplett ersetzt. Der Vorfall zeigt aber deutlich, wie wichtig der Blick in die Geschäftsvereinbarungen für die Sicherheit und Integrität der Daten ist, die Sie in einem Cloud-Speicher ablegen.

Auf der nächsten Seite: Tipp 2: Immer mehrfach sichern

Tipp 2: Immer mehrfach sichern

Tipp 2 - Immer mehrfach sichern

Auch wenn die Anbieter immer wieder gern suggerieren, dass bei Verwendung eines Cloud-Speichers alle Daten absolut sicher sind: Der Online-Speicher sollte niemals der einzige Speicherort für wichtige Daten sein. Solche Cloud-Services sind eine praktische Alternative zu anderen Speichermedien, wie beispielsweise traditionellen Backup-Systeme oder externen Festplatten, da sie vor Zerstörung oder Naturkatastrophen am eigenen Standort schützen. Sie helfen aber beispielsweise nicht bei der Insolvenz eines Anbieters. Sollte ein Dienst wegen wirtschaftlicher Schwierigkeiten eingestellt werden müssen, kann es durchaus passieren, dass die Daten von einem Tag auf den anderen weg sind. So bleibt auch hier nur der Hinweis: Regelmässig Backups sind und bleiben wichtig - auch wenn die Daten auf einem Cloud-Speicher liegen.

Auf der nächsten Seite: Tipp 3: Server-Standort beachten

Tipp 3: Server-Standort beachten

Tipp 3 - Server-Standort beachten

Sobald der Begriff «Cloud» fällt, werden deutschsprachige Benutzer hellhörig. Zuviel wurde in den Medien über den «Patriot Act» und die mitunter für den europäischen Markt zu geringen Datenschutzrichtlinien in den USA berichtet. Die Diskussionen hinsichtlich des Patriot Acts sind bekannt: US-amerikanische Behörden wie das FBI, CIA oder NSA haben auch ohne richterliche Anordnung Zugriff auf Informationen auf Servern von US-Unternehmen. Dies gilt auch für ausländische Tochterunternehmen von US-Firmen. Diese sind selbst dann verpflichtet, den Behörden Zugriff zu gewähren, wenn es die lokalen Datenschutzrichtlinien in einem anderen Land untersagen.

Wer sicher gehen möchte, dass die US-Behörden keinen Zugriff erlangen, muss somit einerseits prüfen, ob die Server, auf denen die Daten gespeichert werden, nicht in den USA stehen und weiterhin, ob das Unternehmen, welches die Dienstleistung anbietet, kein Tochterunternehmen eines primär US-amerikanischen Unternehmens ist. Bevor besonders sensible Informationen, beispielsweise die Patientendaten einer Arztpraxis, auf einem Online-Speicher abgelegt werden, empfiehlt es sich deshalb generell, den Rat oder eine Unbedenklichkeitsbescheinigung eines Datenschutzbeauftragen einzuholen.

Irland ist bei vielen Anbietern ein beliebter Standort in der Europäischen Union. Seit einigen Wochen mehren sich jedoch die Hinweis, dass irische Politiker den Datenschutz lockern möchten, da es für die Unternehmen teuer werden kann, wenn es gemäss dem EU-Recht zu einem Verstoss gegen die Richtlinien kommt. Diese Diskussion gilt es in der nächsten Zeit noch aufmerksam zu verfolgen!

Irland ist bei vielen Anbietern ein beliebter Standort in der Europäischen Union. Seit einigen Wochen mehren sich jedoch die Hinweis, dass irische Politiker den Datenschutz lockern möchten, da es für die Unternehmen teuer werden kann, wenn es gemäss dem EU-Recht zu einem Verstoss gegen die Richtlinien kommt. Diese Diskussion gilt es in der nächsten Zeit noch aufmerksam zu verfolgen!

Auf der nächsten Seite: Tipp 4: Protokollfrage

Tipp 4: Protokollfrage

Tipp 4 - Protokollfrage

Im Jahr 2012 veröffentlichte das Fraunhofer-Institut unter dem Titel «On The Security Of Cloud Storage Services» eine Sicherheitsanalyse des Online-Speichermarkts. Das Gesamtergebnis ist für die Branche eine Ohrfeige, da keine der sieben geprüften Lösungen ohne Mangel war. Während der Benutzer stillschweigend davon ausgeht, dass die Verbindung zwischen ihm und seinem Dienstanbieter gegenüber unberechtigten Zugriffen geschützt ist, sehen das einige Anbieter wohl etwas lockerer.

Einige Dienstleister verwenden bei der Absicherung der Datenübertragung zwischen Client und Server nicht einmal etablierte Standardprotokolle. Beispielsweise verzichtete der Anbieter Cloudme komplett auf eine Datenverschlüsselung. Die Verschlüsselung bei Crashplan, Teamdrive und Wuala setzt nicht auf den allgemein gebräuchlichen Konzepten von SSL/TLS auf, sondern verwenden eigene nicht veröffentlichte Protokolle. Dieser Weg der «Security through Obscurity» wird jedoch gemeinhin zu Recht als Sicherheitsrisiko eingeschätzt.

Laut dem Fraunhofer Institut verzichten Cloudme, Dropbox und Ubuntu One zudem auf eine Verschlüsselung auf Client-Seite. Die Informationen sind beim Dienstanbieter somit im Klartext abgelegt. Wer seine Daten einem solchen Anbieter überlässt, speichert dort entweder keine sensible Daten ab oder vertraut auf die Diskretion des Anbieters… Wir raten dazu, sehr genau zu überprüfen, wie und mit welchen - hoffentlich sicheren - Protokollen die Daten zum Cloud-Provider und wieder zurück gelangen.

Auf der nächsten Seite: Tipp 5: Vorsicht beim Teilen

Tipp 5: Vorsicht beim Teilen

Tipp 5 - Vorsicht beim Teilen

Viele Cloud-Speicher bieten die Möglichkeit, Daten mit anderen Benutzern zu teilen. Wir beziehen uns auch hier noch einmal auf die bereits erwähnte Analyse durch die Forscher des Fraunhofer-Instituts, die darauf hinweisen, dass diese Möglichkeit des Teilens je nach technischer Umsetzung problematisch sein kann. So generieren einige Lösungen sehr lange, kaum vorhersagbare URLs, um auf diese Weise beispielswiese einen Austausch von Daten mit nicht angemeldeten Anwender zur ermöglichen. Das bedeutet aber auch, dass diese Daten damit frei zugänglich im Internet bereitstehen! Zwar würde sich kein Mensch diesen Link einfallen lassen, doch die Crawler der Suchmaschinen könnten durchaus fündig werden und die Ressourcen in den Suchkatalog aufnehmen. Ein Austausch sensibler Informationen setzt somit voraus, dass der Kommunikationspartner «ordentlich» angemeldet ist und der Zugriffschutz nicht nur mittels einer kryptischen URL realisiert wird. Lässt Ihre Cloud-Lösung diese Möglichkeit zu, müssen alle Anwender entsprechend verpflichtet werden, sie grundsätzlich nicht zum Datenaustausch einzusetzen.

Besondere Beachtung gilt zudem der Gruppenfunktionalität im Allgemeinen: Wer wechselnde Kommunikationspartner hat, muss zwingend darauf achten, welcher dieser Partner auf welche Informationen zugreifen kann. Die Pflege von Berechtigungen ist umso mühseliger, je weiter die Verschachtelung steigt. Deshalb gilt: Schaffen Sie lieber eine möglichst einfache, flache Ordner-Hierarchie, die Sie dann nach Beendigung der Zusammenarbeitsphase wieder entfernen. Auch hier gilt also: Die konstante Pflege der Daten und ihrer «Darreichung» ist extrem wichtig und sollte auch bei den Daten in der Cloud nie vernachlässig werden.

Auf der nächsten Seite: Tipp 6: Eigene Verschlüsselung

Tipp 6: Eigene Verschlüsselung

Tipp 6 - Eigene Verschlüsselung

Die meisten Service-Anbieter verschlüsseln die Dateien bei der Übertragung und speichern die Daten selbst mit einer Plattformverschlüsselung auf den Servern. Mitunter ist es dem Anbieter dann möglich, die Dateien selbst zu entschlüsseln. Das ist bei einem in Deutschland ansässigen Unternehmen eher unproblematisch, da in diesem Fall die Regularien des deutschen Bundesdatenschutzgesetzes gelten. Um sicherzugehen, dass ausser der gewünschten Personen wirklich niemand an die Informationen gelangt, sollten Sie die Dateien aber selbst verschlüsseln.

Programme wie der «BoxCryptor» verschlüsseln Dateien direkt im Zusammenspiel mit Dropbox, Sugarsync, Google Drive oder Microsoft SkyDrive. Als Algorithmus verwendet der BoxCryptor, der für Privatpersonen kostenlos ist, die AES-256-Standard-Verschlüsselung, die als sicher einzustufen ist. In der kostenpflichtigen Variante erlaubt der BoxCryptor zudem die Verschlüsselung der Dateinamen, was ein weiterer Schritt zu mehr Sicherheit sein kann. Natürlich steht dem Nutzer eines Cloud-Speichers auch die Möglichkeit einer lokalen Dateiverschlüsselung mit Programmen wie «OpenPGP» vor der eigentlichen Übertragung in Richtung Online-Speicher zur Verfügung. Allerdings erfordert der Einsatz dieser Art Lösung doch ein gewisse Mass an Fachwissen. Zudem ist der Komfort beim täglichen Umgang mit diesen Programmen eher gering.

Nur sehr wenige Anbieter wie beispielsweise Sugarsync oder AVG LiveKive erlauben dem Benutzer, die Dateien zusätzlich mit einem Passwortschutz zu versehen. Wer jedoch an der Sicherheitskonzeption des Anbieters generell zweifelt, wird auch einem zusätzlichen Passwortschutz, dessen Hashwert beim Anbieter gespeichert wird, nur wenig Vertrauen entgegenbringen.

Grundsätzlich gilt: Wirklich sensible Daten muss der Anwender bereits lokal verschlüsseln um einen unberechtigten Zugriff zu verhindern. Nur so ist sichergestellt, dass ein unberechtigter Zugriff von Seiten des Anbieters oder von dritter Seite während der Übertragung unmöglich ist.

Auf der nächsten Seite: Tipp 7: Sichere die eigene Plattform

Tipp 7: Sichere die eigene Plattform

Tipp 7 - Sichere die eigene Plattform

Es mag einleuchtend klingen, dass alle beim Zugriff auf den Datenspeicher verwendeten Systeme und Prozesse sicher sein sollten. Aber die Gefahr lauert oft in der Bequemlichkeit: Hat sich der Anwender beispielsweise einen WebDAV-basierten Online-Speicher eingerichtet, kann er die Anmeldedaten in dem Dialogfenster der Verbindung «speichern» - das erhöht den Bedienkomfort. Ab sofort ist der Zugriff auf die im Internet gespeicherten oder per Integration in das Dateisystem verbundenen Ordner ohne Eingabe eines Passworts möglich. Die Gefahr dabei: Setzt sich ein anderer - möglichweiser unberechtigter - Anwender an den nicht gesperrten Computer, hat auch diese Person Zugriff auf den Onlinespeicher. Deshalb ist Vorsicht geboten: Die Speicherfunktion für das Passwort darf nur dann genutzt werden, wenn absolut sicher ist, dass niemals eine andere Person mit dem eigenen Account arbeitet. Grundsätzlich raten wir davon ab, Passwörter für solche Zugriffe abzuspeichern - hier gilt es die eigenen Anwender durch entsprechende Sicherheitsrichtlinien für diese Problematik zu sensibilisieren.

Sofern die eingebundenen Online-Speicher mittels eines WebDAV-Verfahrens angebunden werden, ist zumindest die Sorge unberechtigt, dass ein Systemadministrator Zugriff auf die Daten bekommt, die sich auf dem Online-Speicher befinden. Immer wenn ein Administrator ein Benutzerkennwort in Windows zurücksetzt, wird der Speicher zur «automatischen Anmeldung an Netzlaufwerken» ebenfalls geleert - das Passwort ist nicht mehr abgespeichert. Das gilt sowohl in einer Windows-Domäne als auch bei Einsatz der rein lokalen Benutzerverwaltung von Windows-Systemen.

Weitere wichtige Verhaltensregeln in diesem Zusammenhang: Die Anwender müssen auch hier die üblichen Sicherheitshinweise beachten, um beispielsweise auch Programme vom eigenen Rechner fernzuhalten, die nach Passwörtern und Benutzernamen «stöbern». Sie müssen eine Antivirensoftware einsetzen und die Updates für das Betriebssystem sowie für alle Anwendungen umgehend installieren. Der sicherste Cloud-Speicher ist sinnlos, wenn die Gefahr bereits auf dem PC des Anwenders vorhanden ist.

Es versteht sich von selbst, dass für unterschiedliche Zugänge auch unterschiedliche Passwörter genutzt werden müssen. Der Aufwand der Passwortverwaltung ist zwar hoch, mit Blick auf die Sicherheit aber zwingend erforderlich. Mithilfe von Passwort-Verwaltungsprogrammen wie beispielsweise dem KeePass Password Safe lässt sich auch eine grosse Anzahl von Zugangsdaten sicher speichern.

Wird die Funktionalität der «Synchronisation» verwendet, müssen Administratoren und Anwender darauf achten, dass auf jedem Endgerät eine Kopie der Daten angelegt ist. Geht ein Gerät verloren oder steht es auch nur einige Tage und Wochen im Keller, könnte sich jemand unberechtigterweise Zugriff zu dem Datenträger und damit zu den wichtigen Daten verschaffen.

Auf der nächsten Seite: Tipp 8: Richtig kündigen

Tipp 8: Richtig kündigen

Tipp 8 - Richtig kündigen

Wer häufig kostenlose Cloud-Dienste ausprobiert, wird das Phänomen kennen: sehr viele Benutzerkonten bei den unterschiedlichsten Anbietern. Deshalb: Kündigen Sie unbedingt Accounts, die Sie nicht mehr nutzen! Das hilft beim Überblick und senkt das Risiko, dass es einem Hacker gelingt, auf die Datenbank des Dienstanbieters zuzugreifen und an Ihr Konto zu gelangen.

Wer auf Nummer sicher gehen will, sollte sich bereits bei Vertragsabschluss genau durchlesen, was der Anbieter tut, sobald das Konto wieder gelöscht wird. Angesichts der umfangreichen Sicherungs- und Archivierungstechniken, mit denen viele Anbieter werben, muss in den Service Level Agreements (SLAs) unbedingt festgelegt sein, dass die Daten bei Abmeldung auch wirklich gelöscht werden. Denn so schön es wiederum ist, dass der Cloud-Anbieter Ihre Daten durch regelmässige Sicherungen schützt, so nötig ist es auch, dass er diese Sicherungen er zuverlässig und zügig vernichtet, wenn Sie Ihre Daten nicht mehr bei ihm abspeichern.

06.05.2013

12.06.2013

12.06.2013

17.03.2014