News

28.11.2014, 08:59 Uhr

Wenn Virenscanner sich selber zu wenig schützen

Nur 2 von 32 getesteten Sicherheitslösungen verfügen über grundlegende Windows-Schutzmechanismen. Zu diesem Schluss kommt das Testlabor AV-Test.

Analysten von AV-Test haben 32 Sicherheitslösungen für Privatanwender unter die Lupe genommen. Neben den üblichen Testkriterien widmete sich das Testlabor für einmal einem völlig anderen Aspekt: dem Selbstschutz der Anwendungen. Denn was nützt ein Antivirenprogramm, wenn ein Schädling die Security-Lösung aushebelt? Dann hätte eine Malware freies Spiel. Die Untersuchung förderte Erstaunliches zutage.

Fehlende Windows-Schutztechniken

Konkret hat AV-Test untersucht, ob grundlegende Windows-Schutzmechanismen wie ASLR (Address Space Layout Randomization) und DEP (Data Execution Prevention) zur Anwendung gelangen. Mit der Präventionstechnik ASLR sorgt das Windows-Betriebssystem für zufällige Adressbereiche von laufenden Programmen. Wären die Adressbereiche im Arbeitsspeicher klar festgelegt, könnten Angreifer gezielter zu Pufferüberläufen ansetzen. Data Execution Prevention unterbindet, dass beliebige Dateien als mögliche Programme geladen werden (wie z.B. eine Bilddatei mit verstecktem Programmcode).

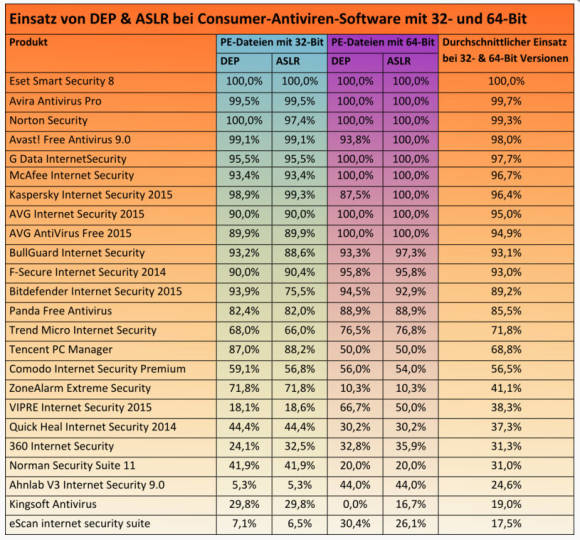

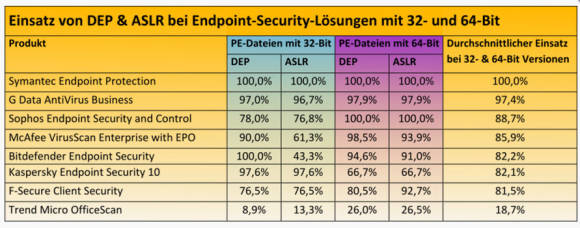

Wie es um die ASLR und DEP in verbreiteten Sicherheitslösungen bestellt ist, verdeutlicht folgende Grafik:

Eset und Symantec mit Zusatzschutz

Der Übersicht zufolge setzen lediglich Eset und Symantec Endpoint Protection beide Techniken vollumfänglich ein; G Data, Avira, McAfee und AVG umfassend in den 64-Bit-Versionen. Etwa die Hälfte der untersuchten Lösungen erreichen immerhin einen Wert von ca. 90 Prozent.

Laut AV-Test geben diverse Anbieter an, auf eigene Sicherheitslösungen zu setzen. Dennoch kommt AV-Test zum Fazit, dass ASLR und DEP den Herstellern nur zu empfehlen sei, weil mehr Zusatzschutz nie schaden kann.

Gefahr beim Weiterverwerten von Code

Die Techniken ASLR und DEP sind mehr als zehn Jahre alt, zweitere ist sogar bei Intel- und AMD-Prozessoren fix implementiert. Das eigentliche Problem ist der Umfang an Codezeilen moderner Applikationen. Während Topprogramme etwa einen Codefehler auf 2000 Zeichen verzeichnen, bestehen heutige Applikationen wie Adobe Photoshop CS6 aus etwa aus 9 Millionen Codezeilen. Damit gewinnen ASLR- und DEP-Angriffsstrategien wieder an Aktualität.

Besonders auf der Hut sein müssen wohl Entwicklerfirmen auf Business-Ebene, die Engines grosser Antivirenhersteller lizenzieren und diese in weitere Software-Umgebungen einbinden, so unser Fazit. Es wäre nicht das erste Mal, wenn Datenexperten Machern von Sicherheitslösungen schludrige Implementierung grundlegender Sicherheitsstandards vorwerfen.

Den detaillierten Bericht können Sie im AV-Test-Blog nachlesen.

27.11.2014

27.11.2014