News

31.07.2019, 11:00 Uhr

Öffentliches WLAN: Darauf müssen Sie achten

Öffentliche WLAN-Hotspots gelten als unsicher und als Datenschleuder. Das geht aus Untersuchungen hervor. Darauf sollten Sie bei der Benutzung achten.

Öffentliche WLAN-Hotspots sind ein Sicherheitspolitikum. Immer wieder stellen Studien fest, dass diese weder Passwortschutz noch (gute) Verschlüsselung anbieten. Immerhin: Rund drei Viertel der untersuchten Hotspots waren mit Wi-Fi Protected Access (WPA) abgesichert. Besonders unsicher seien Hotspots an beliebten Feriendestinationen. Das wissen auch Cyberkriminelle.

Damit auch Sie während der Sommerferien keiner Hotspot-Datenspionage zum Opfer fallen, haben wir Ihnen auf den folgenden Seiten einige Tipps zum sicheren Umgang mit öffentlichen WLAN-Zugängen zusammengestellt.

Unverschlüsselte Netze blockieren

Vorsicht geboten ist bei der Login-Seite eines unverschlüsselten Hotspots. Dieser könnte von einem potenziellen Angreifer stammen.

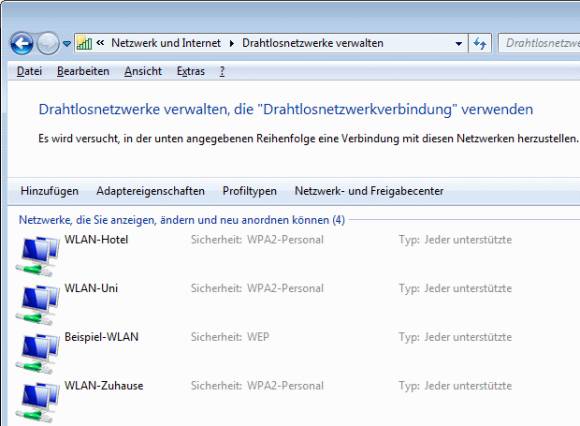

Jemand, der es wirklich darauf anlegt, könnte eine eigene Hotspot-Hardware platzieren und die Hotspots mit identischen Namen überlagern. Pseudo-Hotspots lassen sich jedoch nicht vollständig ausschliessen. Lassen Sie sich grundsätzlich besser nur auf offene WLAN-Zugänge ein, die vom Restaurant- oder Hotelbetreiber zusätzliche Login-Informationen erfordern. Wenn Sie dennoch mit einem unverschlüsselten Hotspot verbunden waren, löschen Sie danach den Namen dieses WLANs auf Ihrem Gerät. Wir empfehlen ohnehin, die automatische WLAN-Erkennung auf dem Gerät auszuschalten, um automatisches Einloggen auf freie Hotspots zu verhindern. Das kann man unter Windows in der Systemsteuerung unter Drahtlos-Netzwerke verwalten.

Bei Android geht das meist über die erweiterten WLAN-Einstellungen (der Menüpunkt variiert von Version zu Version). Bei iOS ist es ein wenig umständlicher. Man kann unter Einstellungen > Allgemein > Zurücksetzen > Netzwerkeinstellungen die Liste der erkannten Netzwerke löschen. Anschliessend kann man beim WLAN-Menüpunkt die Option auf Netze hinweisen ausschalten.

Aufgepasst beim Onlinebanking

Selbst wenn Ihre Bank eine starke Verschlüsselung beim Onlinebanking bietet, erledigen Sie Bankgeschäfte im fremden WLAN nur wenn unbedingt nötig. Es soll schon Datendieben mit entsprechender Ausrüstung gelungen sein, beim Übertragungsweg verschlüsselte Verbindungen auszutricksen.

Lesen Sie weiter auf der nächsten Seite: E-Mail-Kommunikation, Ordnerfreigaben

01.12.2016

02.12.2016

05.12.2016