Ältere Schwachstellen in RDP

08.07.2020, 08:40 Uhr

08.07.2020, 08:40 Uhr

Remote-Zugang wird zum Einfallstor

Home Office bedeutet auch, dass viele Mitarbeitende über das RDP-Protokoll auf Firmen-IT-Ressourcen wie Server zugreifen. Das haben Hacker vermehrt entdeckt. Sie nutzen laut Cybersecurity-Spezialist Eset entsprechende Schwachstellen in RDP aus.

Hacker versuchen vermehrt über ältere Schwachstellen in Microsofts RDP Mitarbeitende im Home Office anzugreifen

(Quelle: iAmMrRob / Pixabay)

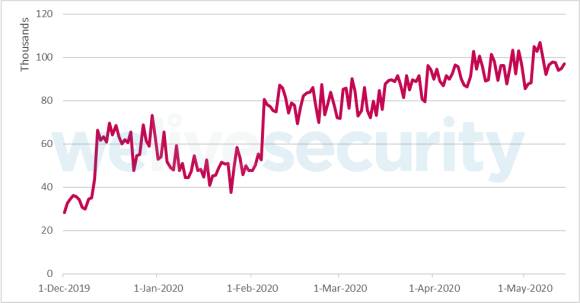

Gemäss einem Bericht des Cybersecurityspezialisten Eset ist es in letzter Zeit zu einer kräftigen Zunahme von Angriffen gekommen, bei denen das Protokoll RDP (Remote Desktop Protocol) von Microsoft eine unrühmliche Rolle spielt. Waren es Anfangs Jahr noch zwischen 40'000 und 70'000 Angriffe pro Tag, stieg diese Durchschnittszahl im Frühling auf 80'000 bis 110'000 Attacken pro Tag.

Zahlreiche Schwachstellen

Die Zunahme führen die Eset-Security-Experten darauf zurück, dass Mitarbeitende wegen der grassierenden Pandemie vermehrt im Home-Office sind und von zuhause auf Firmen-IT-Ressourcen zugreifen. Dabei verwenden sie in der Regel RDP, das in älteren Versionen diverse Schwachstellen besitzt. Diese lassen sich ausnützen, um Malware, Kryptominer oder Ransomware zu installieren oder Hintertüren einzurichten.

Den Hackern wird dabei oft vereinfacht, dass die entfernten Zugänge nur mit schwachen Passwörtern gesichert sind und eine Zwei-Faktor-Authentifizierung nicht implementiert ist.

Mehr zur aktuellen Angriffswelle und wie man ordnungsgemäss RDP-Zugänge einrichtet, erklärt Eset-Sicherheitsexperte Ondrej Kubovič in seinem Welivesecurity-Blogbeitrag.

Kommentare

Es sind keine Kommentare vorhanden.