News

05.02.2010, 12:26 Uhr

Einbruch in deutsche Webshops

Kunden von DHL sind aktuell im Fokus krimineller Spammer. Die Personendaten stammen nach Erkenntnissen von G Data aus deutschen Onlineshops mit fehlerhafter Software.

Angreifern gelang es gemäss G Data, durch eine Sicherheitslücke in einer Webshop-Software die realen Namen und die dazugehörigen E-Mail-Adressen der Einkäufer aus den Datenbanken auszulesen. In Untergrundforen wurde die Lücke und eine entsprechende Anleitung zum Auslesen der Daten bereits Ende Dezember 2009 veröffentlicht. Laut Aussage der Angreifer wurden bereits über 100 Webshops erfolgreich attackiert. Nach Einschätzung von G Data ist daher von einer entsprechend grossen Zahl erbeuteter Datensätze auszugehen.

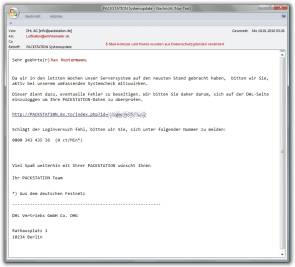

Der daraus resultierende Angriff wird «Personal Phishing» genannt, weil die Nachrichten die vollständige persönlicher Anrede enthält und diese nicht aus der E-Mail-Adresse abgeleitet oder erraten werden kann.

Phishingmails im DHL-Design sind nichts Neues. Bislang waren diese dadurch gekennzeichnet, dass die Empfänger nicht persönlich angesprochen wurden. Typisch für Spam- und Phishingmails waren Anreden wie «Sehr geehrter DHL-Kunde» oder «Sehr geehrte Damen und Herren». Einige Ansätze versuchten, den Namen und Vornamen aus der E-Mail-Adresse abzuleiten. Bei Empfängern mit kryptischen Mailadressen oder Sammeladressen, wie beispielsweise info@firma.de, war dies bisher nicht möglich und die Nachrichten waren als solche schnell beim vermeintlichen DHL-Kunden enttarnt.

Alle entdeckten E-Mails sind in einwandfreiem Deutsch verfasst und wirken professionell. Aufmerksame Empfänger können die Fälschung an der Endung «.to» im integrierten Link erkennen, der auf eine Domain in Tonga verweist. Die angegebene Webseite wurde inzwischen vom Betreiber gesperrt. Nach Einschätzung von G Data wird das die Täter jedoch nicht davon abhalten, mit der Seite umzuziehen und weitere Phishingmails zu verbreiten.

Software-Fehler

Im konkreten Fall sind Kundendaten aus den Webshops eines bestimmten Software-Anbieters betroffen. Eindringlinge haben sich durch die Hintertür eingeschlichen, um an die Daten zu gelangen. Sie benutzten eine SQL-Injection-Schwachstelle in der internen Datenbank. Die ausgelesenen Daten, vereinzelt sogar Kreditkartendaten, wurden dann in Untergrundforen verkauft und von anderen Betrügern unter anderem für den Versand der Phishingmails benutzt.

Die Verantwortlichen der Software-Firma, welche die Shop-Plattformen entwickelt haben, haben den Fehler bereits registriert und laut eigenem Forumseintrag mit einem Update behoben. Die Dokumentation zum aktuellen Update ist jedoch auf der Homepage des Herstellers nicht sofort zu finden, sondern nur mithilfe von Umwegen über das Forum, bemängelt G Data. Auf der Startseite wird noch auf die alte Version verwiesen.

Gemäss dem von G Data übermittelten Bildmaterial handelt es sich um JTL Software.

Im konkreten Fall sind Kundendaten aus den Webshops eines bestimmten Software-Anbieters betroffen. Eindringlinge haben sich durch die Hintertür eingeschlichen, um an die Daten zu gelangen. Sie benutzten eine SQL-Injection-Schwachstelle in der internen Datenbank. Die ausgelesenen Daten, vereinzelt sogar Kreditkartendaten, wurden dann in Untergrundforen verkauft und von anderen Betrügern unter anderem für den Versand der Phishingmails benutzt.

Die Verantwortlichen der Software-Firma, welche die Shop-Plattformen entwickelt haben, haben den Fehler bereits registriert und laut eigenem Forumseintrag mit einem Update behoben. Die Dokumentation zum aktuellen Update ist jedoch auf der Homepage des Herstellers nicht sofort zu finden, sondern nur mithilfe von Umwegen über das Forum, bemängelt G Data. Auf der Startseite wird noch auf die alte Version verwiesen.

Gemäss dem von G Data übermittelten Bildmaterial handelt es sich um JTL Software.

Kommentare

Es sind keine Kommentare vorhanden.