KMU-Spezial

Der beste IT-Schutz für KMUs

Ein falscher Klick genügt, um die IT-Infrastruktur eines Unternehmens lahmzulegen. Die Daten auf allen Computern und Servern im Unternehmen werden verschlüsselt und damit unbrauchbar – bis die Firma bereit ist, ein Lösegeld zu bezahlen, und mit einem Schlüssel die Daten wiederherstellen kann. Das beschriebene Szenario bezeichnet man als Ransomware-Attacke oder Erpressungstrojaner. In der Schweiz sollen bereits bis zu zwei Drittel aller Unternehmen attackiert worden sein, die Hälfte davon musste Lösegeld in fünfstelliger Höhe bezahlen, wie verschiedene Umfragen zum Thema ergaben. Vor solchen Angriffen kann man sich glücklicherweise schützen. Das gelingt aber nur, wenn die ans Firmennetzwerk angeschlossenen Geräte laufend überwacht und damit abgesichert werden.

Sicherheit aus einer Hand

Herkömmliche Sicherheitsmassnahmen wie ein regelmässiges Backup, Antiviren-Software, eine Firewall und die Schulung der Mitarbeitenden sind wichtige Massnahmen gegen solche Angriffe. Die Anbieter von Sicherheitslösungen gehen aber noch einen Schritt weiter: Sie überwachen alle Endgeräte im Firmennetzwerk in Echtzeit und erkennen dank künstlicher Intelligenz neue und bisher unbekannte Angriffsmethoden. Dabei sind die Investitionen überschaubar. Die Kosten für fünf Mitarbeitende bleiben bei den meisten Anbietern unter 300 Franken pro Jahr – eine kleine Summe im Vergleich zu den Lösegeldforderungen allfälliger Erpresser.

Wichtige Fachbegriffe

Wer sich die verschiedenen Lösungen auf dem Markt anschaut, wird mit vielen, teils englischen Fachbegriffen konfrontiert. Hier eine Auswahl der wichtigsten und eine Erklärung.Endpoint Security

Als Endpoint werden alle Geräte bezeichnet, die auf das Firmennetzwerk zugreifen, das heisst Computer, Tablets und Smartphones. Endpoint Security umfasst alle Sicherheitsmassnahmen, die diese Geräte schützen und überwachen.

Cloud Security

Viele Unternehmen lagern ihre Daten und/oder Anwendungen in eine Cloud aus. Cloud Security umfasst Technologien, Richtlinien, Anwendungen und Kontrollmechanismen zum Schutz dieser Dienste.

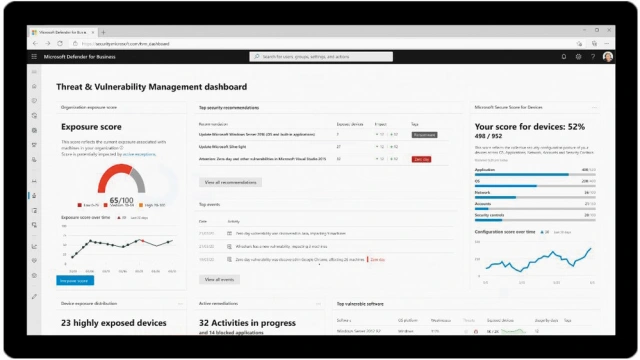

Management-Konsole

Die Management-Konsole ist eine grafische Benutzeroberfläche zur Verwaltung von Computern, Programmen und Berechtigungen. Je nach Funktionsumfang kann sie auch das Verhalten der Mitarbeitenden und eine Bedrohungsanalyse in Echtzeit anzeigen. Sie gibt den IT- oder Sicherheitsverantwortlichen den Überblick über alle sicherheitsrelevanten Aspekte der IT-Infrastruktur und deren Nutzerinnen und Nutzer.

Die Management-Konsole dient zum Überblick des gesamten Systems

Quelle: Computer BildThreat Intelligence

Als Threat Intelligence (oder Bedrohungsanalyse) wird das Sammeln und Bewerten von Informationen über Bedrohungen im Cyberspace bezeichnet. Diese Informationen können von Software- und Hardware-Herstellern, Geräteprotokollen, aus sozialen Medien oder dem Deep- und Darknet stammen. Durch die Beobachtung und Bewertung solcher Informationen können Hersteller von Sicherheits-Software proaktiv Schutzmechanismen entwickeln.Zero-Day-Exploit

Damit wird eine Schwachstelle in einer Software bezeichnet, die dem Hersteller (und damit auch den Sicherheits-Software-Anbietern) bisher unbekannt war. Davor soll Zero-Day-Protection schützen.

Machine Learning

Mit Machine Learning und künstlicher Intelligenz können auch Gefahren erkannt werden, die noch nicht bekannt sind. Das ist eine wichtige Entwicklung, denn klassische Antiviren-Programme greifen auf Bibliotheken mit Code-Bausteinen (Signaturen) bekannter Viren zurück. Dank maschinellem Lernen können auch gefährliche Codefragmente erkannt werden, die nicht in diesen Bibliotheken gespeichert sind.

VPN (Virtual Private Network)

Ein virtuelles privates Netzwerk verschlüsselt den Datenverkehr und verschleiert die Herkunft des Zugriffs. Die Verbindung kann so von Cyberkriminellen nicht mehr mitgelesen werden, selbst wenn sich ein Client in einem öffentlichen Netzwerk befindet.

Der VPN-Tunnel schirmt Ihre Daten ab

Quelle: G DATADie Sicherheitspakete

Wir haben uns verschiedene Sicherheitslösungen für Sie angeschaut. Ihnen gemeinsam ist, dass sie nebst herkömmlichen Bedrohungen von Schadens-Software auch gezielte Ransomware-Attacken erkennen und verhindern sowie die Verwaltung der Endgeräte ermöglichen. Daneben setzen die Software-Anbieter auf verschiedene Schwerpunkte. Wir haben die wichtigsten Merkmale zusammengetragen. Die Preise der vorgestellten Pakete gelten jeweils für fünf Arbeitsplätze und ein Jahr.Avast Premium Business Security

Mit der Sicherheitslösung von Avast, Bild 1, wird die Antiviren-Lösung mit VPN und anderen Sicherheits-Tools kombiniert.

Bild 1: Avast Premium Business Security – Details: Antivirus, Anti-Ransomware, USB-Protection, zentrale Verwaltung – Preis: ca. 253.15 Franken – avast.com

Quelle: AvastDazu gehört nicht zuletzt der Ransomware-Schutz, der alle Endgeräte vor Angriffen absichert. Avast setzt auf eine besonders einfache Benutzeroberfläche, die es auch Sicherheitsbeauftragten mit wenig IT-Kenntnissen möglich macht, innert Minuten alle Geräte abzusichern. Wer dabei an seine Grenzen kommt, erhält unter der Woche über den Support Hilfe von Fachpersonen.

Bitdefender GravityZone Business Security Premium

Maschinelles Lernen steht im Zentrum der Lösung von Bitdefender. Sie analysiert nicht nur laufend Bedrohungen, sie bemerkt auch risikoreiches Verhalten der Userinnen und User, etwa mit Blick auf den Aufruf ungeschützter Webseiten oder mangelhafte Passwörter, Bild 2. Schadens-Software, die auf den Endgeräten oder bereits auf dem E-Mail-Server erkannt wird, kann isoliert und automatisch gelöscht werden. GravityZone lässt sich direkt im Unternehmen oder auf einem Server von Bitdefender hosten.

Bild 2: Bitdefender GravityZone Business Security Premium – Details: Antivirus, Spamfilter, Firewall, Anti-Ransomware, zentrale Verwaltung – Preis: ca. 287 Franken – bitdefender.de

Quelle: Bitdefender-GravityZone-BusinessG Data Client Security Business

Der deutsche Sicherheitsspezialist G Data setzt bei seiner Lösung die strengen europäischen Datenschutzgesetze um und garantiert, dass die Produkte keine Hintertüren haben, Bild 3. Im Sicherheitssystem enthalten sind nebst der Antiviren-Lösung auch ein Spamfilter, der Schutz vor manipulierten USB-Geräten und ein Cloud-basierter Schutz vor Phishing-E-Mails. Eine zentrale Konsole übernimmt die Verwaltung sämtlicher Geräte und erlaubt es, für diese Richtlinien zu vergeben. Besonderen Schutz gibt es auch für Mobilgeräte. Deren darauf gespeicherte Inhalte lassen sich aus der Ferne löschen.

Bild 3: G Data Cient Security Business – Details: Antivirus, Spamfilter, Firewall, Anti-Ransomware, USB-Protection, zentrale Verwaltung – Preis: ca. 258 Franken – gdata.ch

Quelle: G-DATA-Client-Security-BusinessEset Protect Advanced

Eset Protect gibt es in drei Abstufungen. Wir stellen die mittlere Lösung namens Eset Protect Advanced vor, Bild 4. Sie umfasst eine Verwaltungskonsole und wichtige Module wie Antivirus, Ransomware-Schutz und Festplattenverschlüsselung. Machine Learning wird ebenfalls verwendet, um Gefahren frühzeitig zu erkennen.

Bild 4: Eset Protect Advanced – Details: Antivirus, Firewall, Anti-Ransomware, USB-Protection, zentrale Verwaltung – Preis: ca. 303 Franken – eset.com

Quelle: EsetKaspersky Endpoint Security Cloud Plus

Die Endpoint Security Cloud Plus von Kaspersky schützt sämtliche Endgeräte, die auf das Firmennetzwerk zugreifen, Bild 5. Die Malware-Engine kann neben bekannten Bedrohungen auch hoch entwickelte neue Schad-Software erkennen. Gegen Ransomware schützt die Remediatin Engine, die Veränderungen rückgängig macht, die im Betriebssystem vorgenommen wurden (Rollback). Der Zugriff auf externe Geräte und Wechseldatenträger kann zentral gesteuert werden.

Bild 5: Kaspersky Endpoint Security Cloud Plus – Details: Antivirus, Anti-Ransomware, USB-Protection, zentrale Verwaltung – Preis: ca. 340 Franken – kaspersky.de

Quelle: KasperskyMicrosoft Defender for Business

Das Microsoft-Betriebssystem Windows verfügt bereit von Haus aus über die meisten benötigten Sicherheitsfunktionen, darunter ein ausgereifter Viren- und Bedrohungsschutz und die Firewall. Diese ermöglichen den Schutz einzelner Geräte, Bild 6. Für die Konfiguration und Überwachung mehrerer Geräte steht der Defender for Business zur Verfügung, den es bereits ab 3 Franken pro Monat gibt. Über die Plattformen können alle Endgeräte (inklusive Smartphones) konfiguriert und ins Netzwerk aufgenommen werden. Risiken und Schwachstellen lassen sich direkt über ein Dashboard analysieren.

Bild 6: Microsoft Defender for Business – Details: Antivirus, Spamfilter, Firewall, Anti-Ransomware, zentrale Verwaltung – Preis: ca. 180 Franken – microsoft.ch

Quelle: MicrosoftSophos Intercept X Advanced

Intercept X Advanced von Sophos kann schädliche Software erkennen und automatisiert entfernen. Auch andere Cyberangriffe werden abgewehrt, Bild 7. Sollte es trotzdem einmal zu einem Zwischenfall kommen, hilft die Ursachenanalyse bei der Bewältigung des Ereignisses. Die Geräte werden zentral verwaltet, gefährliche Webseiten können gar nicht erst aufgerufen werden.

Bild 7: Sophos Intercept X Advanced – Details: Antivirus, Spamfilter, Anti-Ransomware, zentrale Verwaltung – Preis: ca. 228 Franken – sophos.com

Quelle: Sophos Intercept X

Kommentare