Sicherheitstipps

Ist Biometrie sicher?

Viele Experten haben uns in den vergangenen Jahren gelehrt, dass Biometrie im Alltag vieles einfacher und sicherer macht. Ist das wirklich so? Wir betrachten das ganze Thema mit seinen Vor- und Nachteilen.

Sicherheitstechniken, die auf Biometrie beruhen, gibt es schon sehr lange. Meistens waren diese aber nur in der Industrie oder etwa beim Militär zu finden, denn die Technik war sehr teuer. Jeder kennt sie aus Filmen oder Reportagen: Schwere Türen öffnen sich nur durch einen Finger- oder Handscanner. Oder per Kamera wird ein Gesicht gescannt, um am Auge einen Iris-Scan auszuführen. Natürlich gibt es auch noch die Stimmerkennung oder die Kombination aus all diesen Techniken. In vielen Unternehmen werden etwa hohe Überweisungen nur per Fingerabdruck des Abteilungschefs zugelassen.

Seitdem die Technik kleiner und günstiger wurde, hat sie Einzug in zahlreiche PCs, Notebooks, Tablets und Smartphones gehalten. Viele Hersteller werben damit, wie gut, sicher und einfach die Geräte damit zu bedienen sind. Ein Blick in das Smartphone oder ein Druck mit dem Daumen am Notebook genügt, schon ist das Gerät entsperrt.

Sicherheitsbedenken

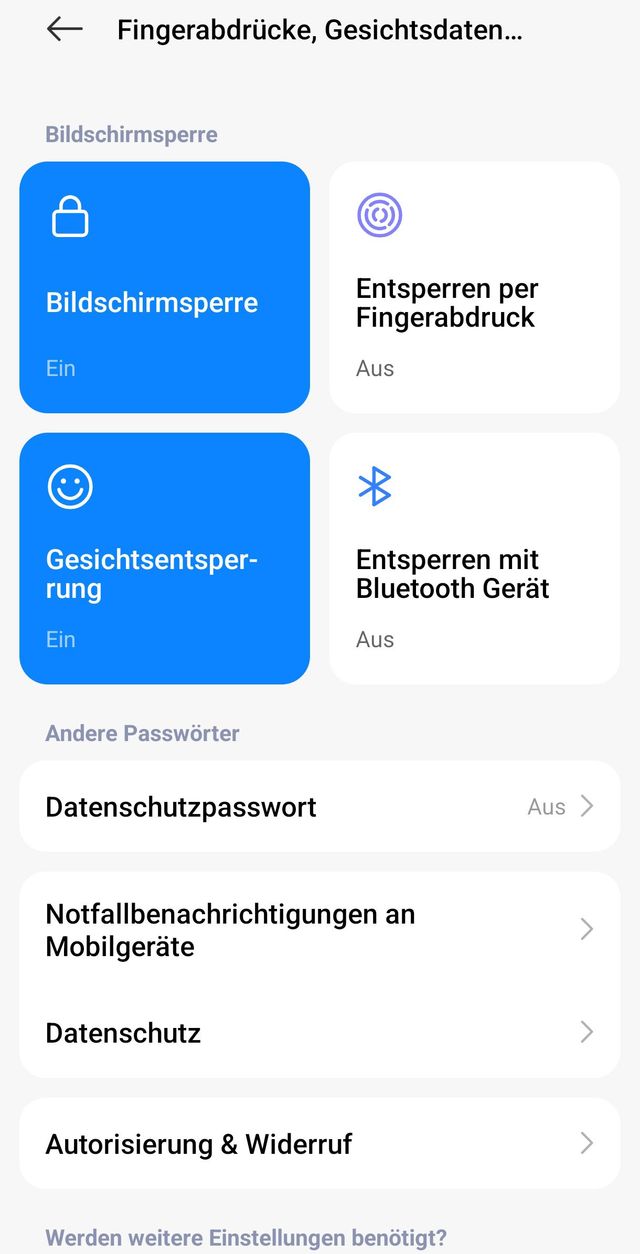

Zugegeben, seit es Biometrie gibt, lassen sich Geräte wie Smartphones oder Tablets schneller und einfacher freischalten. Das Einrichten eines Daumenabdrucks oder einer Gesichtserkennung an einem mobilen Gerät ist sehr einfach, Bild 1. Laut Hersteller sind die biometrischen Daten auch stark gesichert und durch Verschlüsselung auf dem Gerät gespeichert und nicht online in der Cloud.

Viele Vorgänge an den Geräten nutzen die gespeicherten biometrischen Daten als zweiten Faktor. In der Praxis bedeutet das zum Beispiel Folgendes: Ein Anwender hat eine App eines grossen Onlineanbieters installiert und die Zugangsdaten eingetragen und gespeichert. Die App lässt sich zwar einfach öffnen, aber jede Bestellung muss per Daumenabdruck oder Gesichtsscan freigegeben werden. Die erneute Eingabe der Log-in-Daten entfällt meist, was viel Zeit spart.

Die neuen sogenannten Passkeys (ein Ersatz für die Passworteingabe) beruhen ebenfalls auf einem solchen Verfahren: Je nach Hersteller oder Anwendung wird festgelegt, dass nach einer Anmeldung mit einem recht simplen oder keinem Passwort eine biometrische Bestätigung erfolgt.

Die biometrischen Daten eines Menschen sind allerdings begrenzt: zehn Fingerabdrücke, ein Gesicht und zweimal eine Iris. Alle diese Daten sind in der Regel nicht änderbar und daher nicht zu ersetzen, wenn sie in falsche Hände gelangen.

Bild 1: An einem Smartphone wird ein Gesicht zur Freischaltung nicht einfach nur erkannt, sondern per 3D-Scan und weiteren Techniken mit der Speicherung verglichen

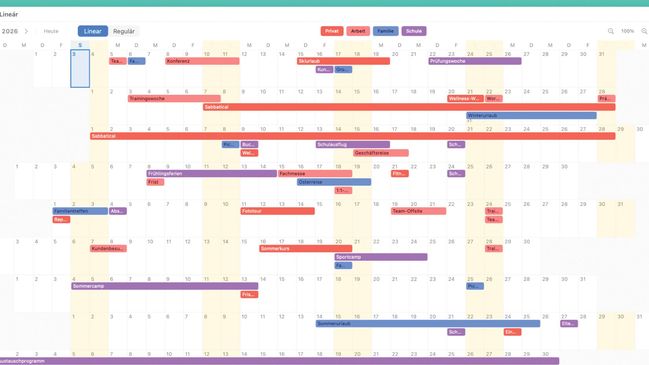

PCtippWie das passieren kann, zeigt ein Fall aus Indien: Datenlecks und Sicherheitsvorfälle im Zusammenhang mit der indischen Aadhaar-Datenbank – dem weltweit grössten biometrischen Identitätssystem – erstrecken sich über mehrere Jahre, Bild 2. Das 2009 gestartete Aadhaar-System wurde von der indischen Regierung eingeführt. Es handelt sich um eine biometrische Datenbank mit über 1,3 Milliarden registrierten Bürgern. Jeder erhält eine zwölfstellige Identifikationsnummer, unter der persönliche Daten sowie biometrische Informationen – Fingerabdrücke und Iris-Scans – zentral gespeichert werden. Im Januar 2018 deckte eine indische Zeitung auf, dass Reporter für umgerechnet 6 Franken über anonyme WhatsApp-Kontakte Zugang zu persönlichen Daten aus der Aadhaar-Datenbank erhalten konnten. Betroffen waren ganze 1,1 Milliarden Datensätze, da das System einen strukturellen Missbrauch einer Schnittstelle ermöglichte.

Sicher, die Schweiz ist nicht Indien und die biometrischen Daten der Gerätehersteller werden nicht zusammen an einem Ort gespeichert. Aber wie der Fall in Indien zeigt, sind die biometrischen Daten durch kaum etwas Stärkeres als Passwörter & Co. zu ersetzen. Das sollte man einfach bedenken. Einige Sicherheitsforscher sind sogar der persönlichen Meinung, dass man biometrische Daten gar nicht einsetzen sollte und verwenden daher diese Services nicht. Auch staatliche Stellen empfehlen immer den «sparsamen» Einsatz von biometrischen Daten.

Tipp: Wer seine Passwörter mit biometrischen Daten kombiniert, sollte die Passwörter dennoch in einer gesicherten Datenbank speichern. Den Forscher haben belegt, dass Anwender durch den biometrischen Ansatz ihre Passwörter einfach vergessen, da sie diese ja kaum noch eingeben müssen. Tipps zu der richtigen Passwortdatenbank finden Sie in der PCtipp-Ausgabe 10/2026 ab S. 14. Abonnenten lesen den Artikel auch als PDF in unserem Heftarchiv unter pctipp.ch/epaper.

Bild 2: Die indische Aadhaar-Datenbank mit 1,3 Milliarden biometrischen Daten wurde zwar schon öfter angezapft, bleibt aber weiterhin in Nutzung

PCtippKann die KI Biometrie knacken?

Wenn es nach der Meinung des Internets geht, dann wäre die Antwort ein Ja. Aber bleibt man bei den harten Fakten, heisst es noch Nein. Das liegt daran, dass eine KI (künstliche Intelligenz) nicht so viele Daten zum Ausprobieren oder Entschlüsseln hat, wie viele meinen. Denn wie bereits beschrieben, liegen die meisten biometrischen Schlüssel auf den Endgeräten der Nutzer. In der Cloud oder auf Servern sind sie nicht zu finden. Daher muss eine KI oder eine Schad-Software, die KI nutzt, erst einmal die Daten auf den Geräten erreichen.

Verschiedene Experten sehen die Chancen auf einen Zugriff auf die verschlüsselten Daten bei Windows am gefährlichsten. Das liegt an der hohen Zahl der vorhandenen Geräte sowie an der Architektur des Systems. Einmal in Windows eingedrungen, gibt es nur wenige Plätze, an denen Daten sicher gespeichert sind und eine Malware keinen Zugriff hat. Dennoch liegen die biometrischen Daten im TPM-Chip (Trusted Platform Module) recht sicher verwahrt, Bild 3. Übrigens: Ohne eingebauten TPM-Chip ist unter Windows nur der PIN-Zugang möglich und in diesem Fall liegt die Schlüsseldatei auf der Festplatte.

Bei Android und iOS befinden sich die verschlüsselten Biometriedaten an speziellen Speicherorten in den Systemen. Diese sind von der Systemarchitektur so gestaltet, dass dort ausser dem System selbst keine App einen Zugriff erlangen kann. iOS ist laut Experten dabei am restriktivsten. Wer allerdings sein Gerät rootet oder jailbreakt – also die Sicherheitsbeschränkungen aushebelt, um etwa spezielle Software zu installieren –, der gibt den Schutz zum grossen Teil auf und ermöglicht auch anderen Apps den Zugriff auf geschützte Speicherbereiche.

Hat eine KI die biometrischen Daten eines Nutzers als Datei, dann müsste sie diese aber auch erst einmal knacken. Diese Dateien sind nach den aktuellen Standards hochverschlüsselt. Alle Betriebssysteme nutzen für die Verschlüsselung den Algorithmus AES mit bis zu 256 Bit und weitere Massnahmen zum Schutz. Auch eine KI wäre hier ordentlich beschäftigt.

Bild 3: Unter Windows sind die biometrischen Daten im TPM-2-Chip verschlüsselt gespeichert

PCtippAndere Angriffswege der KI

Wie zuvor beschrieben, ist der Zugriff auf biometrische Daten mit einer KI recht schwierig und wird daher nicht in der Masse genutzt. Vielmehr suchen Angreifer andere Wege. So versucht man etwa, Nutzer so zu täuschen, dass sie selbst ein Gerät, eine App oder einen Dienst entsperren und danach die Nutzung an einen Cyberangreifer zurückgeben.

Das kann zum Beispiel auch über das relativ neue Voice-Phishing – kurz Vishing genannt – erfolgen. Dabei nutzt ein Angreifer die aufgenommene Stimme einer Person und formt damit per PC oder KI ein Gespräch. Mithilfe einer täuschend echten Sprachnachricht – etwa eines Familienmitglieds – wird ein Opfer zum Handeln überzeugt.

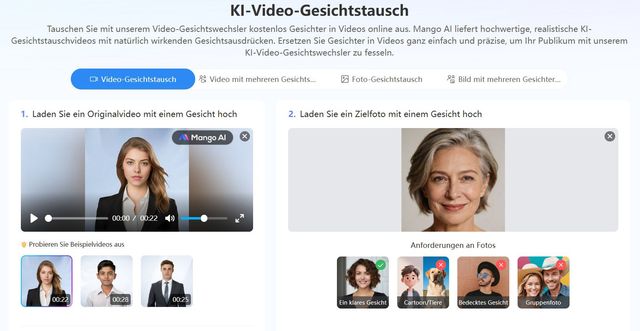

Auch der Angriff auf Gesichtserkennung hat sich massiv weiterentwickelt. Allerdings geht es bei diesen Attacken mehr darum, Unternehmen zu täuschen, die etwa Video-Ident nutzen, also die Identifikation via Videogespräch. Heute besteht KI auch komplexere Prüfungen. Sie nutzt Deepfake-Videos in Echtzeit: Angreifer verwenden die Technik namens Face Swapping mit Software, um in Echtzeit das Gesicht eines Opfers über ihr eigenes zu legen. In Kombination mit der Software Virtual Camera wird das gefälschte Videosignal direkt in die Authentifizierungs-App (etwa bei Banken) eingespeist, wodurch die Prüfung der physischen Kamera umgangen wird. Wie einfach Face Swapping bei Videos funktioniert, können Sie versuchsweise beim legalen Service Mango AI unter mangoanimate.com ausprobieren, Bild 4.

Bild 4: Face-Swapping mit KI-Hilfe ist leicht – probieren Sie es kostenlos und legal bei Mango AI aus; wir ersetzen die junge Frau durch eine Ältere

PCtipp

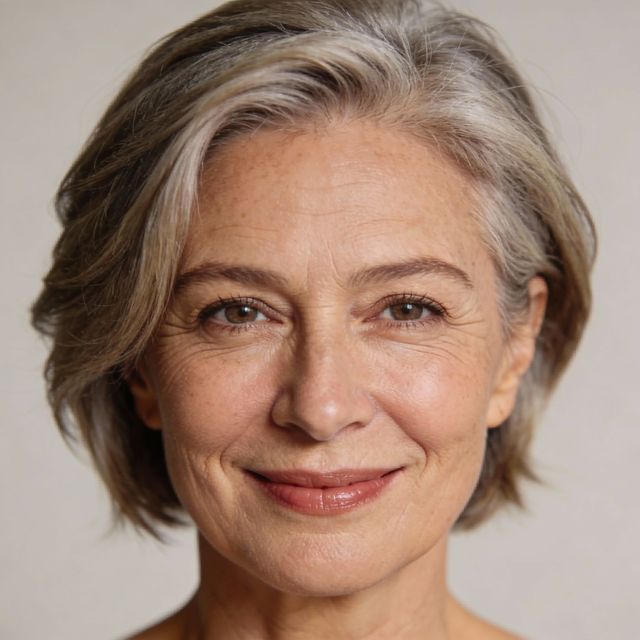

Bild 5: Dieses generierte Bild einer 50-jährigen Frau soll das junge Gesicht ersetzen und im Video auch sprechen

PCtippWir haben das auf der Seite vorhandene KI-generierte Beispielvideo einer jungen Frau mit einem KI-generierten Gesicht einer älteren Frau ersetzt, Bild 5. Das Video ist am Ende fast perfekt – und das nach etwa 2 Minuten Arbeit, Bild 6.

Das direkte Täuschen einer Gesichtserkennung an einem Windows-PC oder einem mobilen Gerät mit Android oder iOS ist hingegen keineswegs einfach. Denn diese Systeme setzen auf eine 3D-Gesichtserkennung mit Infrarotprojektion und Tiefensensoren. Die Systeme sind dabei ausgereift und die finanziellen Hürden für Angreifer sehr hoch, so ein System zu überlisten – da hilft auch keine KI. Selbst das genannte «Face Swapping» hat hier keinen Erfolg, da die Erkennung das merkt. Alte Beispiele, bei denen sich Nutzer das Bild eines Gesichts ausgedruckt und aufgesetzt und so die Kamera getäuscht haben, sind hingegen Vergangenheit. Sie würden nur noch steinalte Android-Smartphones mit 2D-Erkennung täuschen.

Bild 6: Nach wenigen Minuten haben wir die neue Sprecherin im Video generiert – das geht auch leicht mit real existierenden Personen und ist täuschend echt

PCtippKlassisches Phishing oder andere Angriffsmethoden bringen Cyberangreifern mehr, da sie viel weniger Aufwand bedeuten, als biometrische Daten zu stehlen oder sie zu knacken. Das wird vielleicht erst wieder ein Thema, wenn Quantencomputer vorhanden sind. Aber auch diese werden nicht in Windeseile alle möglichen Verschlüsselungen knacken können.

Tipp: Einrichtung am PC

Geht bei Ihnen der Komfort vor, kann Biometrie auch am PC zur Anmeldung genutzt werden. Denn nicht nur kleine mobile Geräte lassen sich per Face-Scan oder Fingerabdruck entsperren. Auch bei klassischen Windows-PCs lässt sich die Technik für einen schnellen Zugang nutzen. So setzt das Hello-System seit Windows 10 und 11 auf einen Sperrfaktor bei der Anmeldung. Viele nutzen an dieser Stelle eine vierstellige PIN. Aber in Windows lassen sich auch eine Webcam oder ein Fingerabdruckscanner verwenden. Neue Notebooks haben diesen oft eingebaut. Allerdings muss das Gerät für Windows Hello geeignet sein. Bei den Fingerscannern sind das recht viele Geräte, da diese meist den FIDO(2)-Standard (Fast IDentity Online) unterstützen, Bild 7.

Bild 7: Der Kensington-Fingerscanner Verimark Desktop schützt den Windows-Zugriff

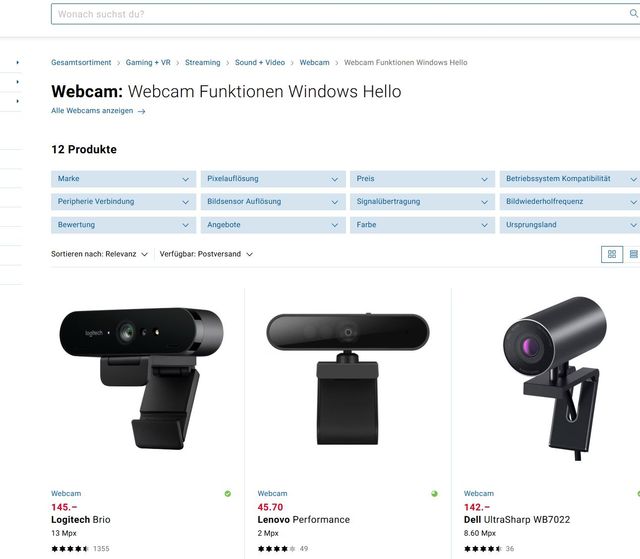

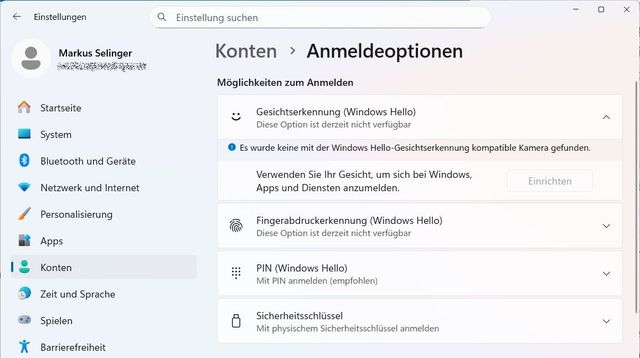

PCtippBei den Kameras müssen Sie auf den Zusatz «Windows Hello» achten. Denn einige Cams haben eine zu geringe Auflösung und werden daher nicht unterstützt. Aber viele der aktuellen Webcams für 100 bis 200 Franken können das ohne weiteres, Bild 8. Die Installation ist recht einfach. Sie richten das Gerät unter Windows ein, bzw. es wird meist nach dem Anschluss automatisch erkannt. Später definieren Sie in der Windows-Sicherheit das Gerät unter Windows-Einstellungen/Konten/Anmeldeoptionen. Via Gesichtserkennung finden Sie das kompatible Gerät und aktivieren es. Danach müssen Sie noch Ihr Gesicht erkennen lassen und die Freigabe damit füttern.

Bild 8: Wenn Sie Windows per Webcam entsperren, ist eine Kamera nötig, die Windows Hello unterstützt

PCtippWenn Sie stattdessen einen Fingerabdruckscanner einrichten möchten, gehen Sie genau so vor wie bei einer Webcam. Nur bei den Anmeldeoptionen müssen Sie einen anderen Punkt wählen: Fingerabdruckerkennung. Windows führt Sie auch hier durch eine kleine persönliche Einrichtung, Bild 9.

Die biometrischen Daten legt Microsoft verknüpft auf Ihrem Computer im TPM-Chip (Trusted Platform Module) ab. Unter dem Pfad C:\Windows\System32\WinBioDatabase finden sich die hoch verschlüsselten Verknüpfungsdateien. Jeder Zugang ist in einer speziellen Datei im TPM-Sicherheits-Chip gespeichert. Aber das sind keine Fingerlinien oder Bilder, sondern nur mathematische Darstellungen (Graph/Template) davon.

Bild 9: Sofern eine kompatible Biometrie-Hardware vorhanden ist, können Sie diese unter den Anmeldeoptionen für Windows aktivieren

PCtipp

Bild 10: Das Aktivieren eines Zugangs per Biometrie ist unter Android eine Sache von wenigen Minuten

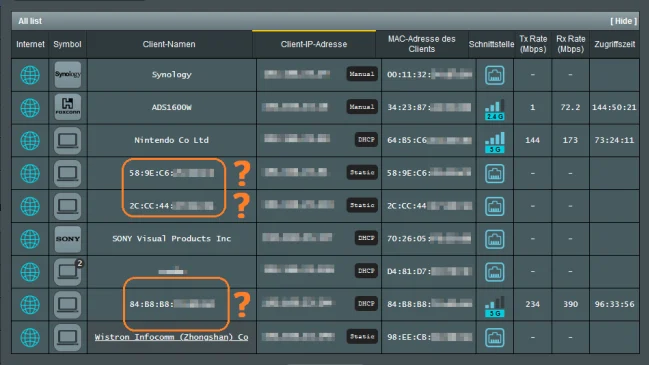

PCtippZugang für Dritte

Der Zugang mit biometrischen Daten ist, wie beschrieben, recht bequem. Aber was kann man machen, wenn mal eine andere Person an Ihr Smartphone oder den Windows-PC muss, weil man vielleicht einen Unfall hatte?

Bei Windows ist die Frage recht leicht zu beantworten: Während der Einrichtung eines Hello-fähigen Geräts zur Gesichtserkennung oder für den Fingerabdruck verlangt die Einrichtung die Angabe einer PIN als verpflichtende Fallback-Option. Diese PIN können Sie weitergeben und später auch wieder ohne viel Aufwand ändern.

Auch bei Android ist der Vorgang recht ähnlich. Dort muss der Anwender wählen, ob er als Notzugang eine PIN, ein Muster (9-Punkte-Matrix) oder ein Passwort hinterlegen will. Ohne geht es nicht, Bild 10.

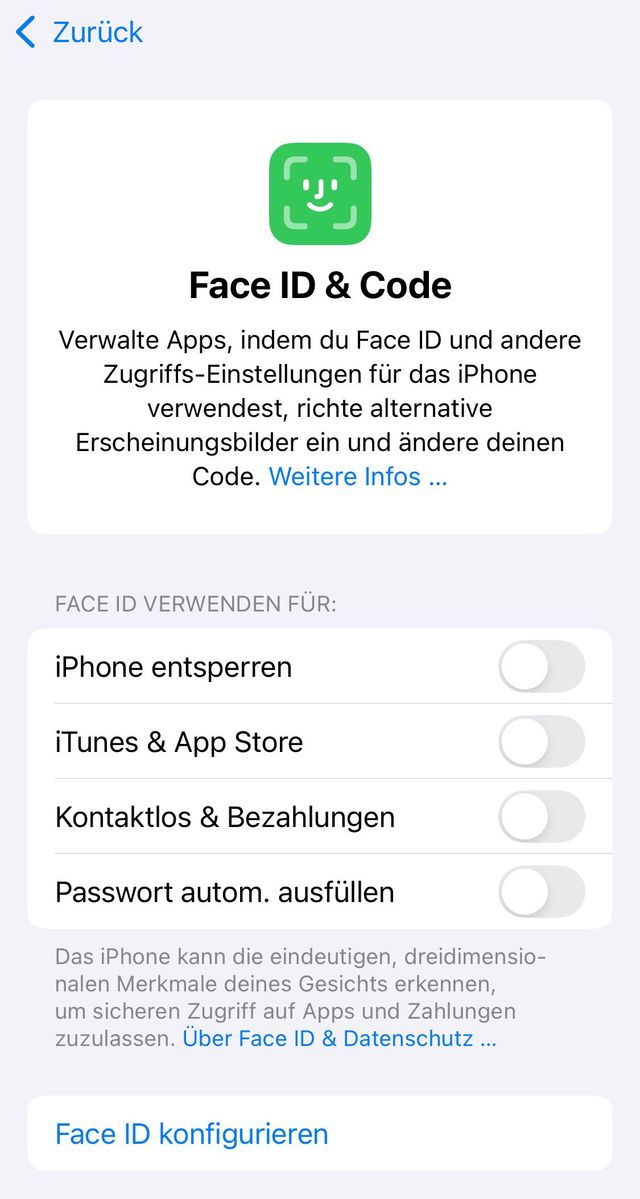

Bild 11: Auch unter iOS gibt es mit der Face ID eine biometrische Anmeldung – eine Notfall-PIN bleibt aber Pflicht

PCtippAuch unter iOS muss zwingend ein Notfallzugang festgelegt werden. Der Anwender hat dabei aber nur die Wahl einer vier- bis sechsstelligen PIN – die sich nach einer temporären Weitergabe des Geräts auch wieder ändern lässt, Bild 11.

Fazit: vor allem Komfort

Biometrie bringt im privaten Bereich vor allem eines: mehr Komfort beim Anmelden. Sicherer als gute Passwörter ist sie aber nicht. Beruhigend: Zumindest sind die biometrischen Daten auf heutigen Smartphones und PCs nur mit viel Aufwand zu knacken und die Scanner fast nicht zu überlisten. Ein grosser Nachteil bleibt allerdings: Wir haben nur eine begrenzte Anzahl an biometrischen Daten. Gelangen diese in falsche Hände, sind sie für immer als Sicherheitsmerkmal verloren.

Kommentare